러시아군, 수천 대의 consumer router 해킹

(arstechnica.com)

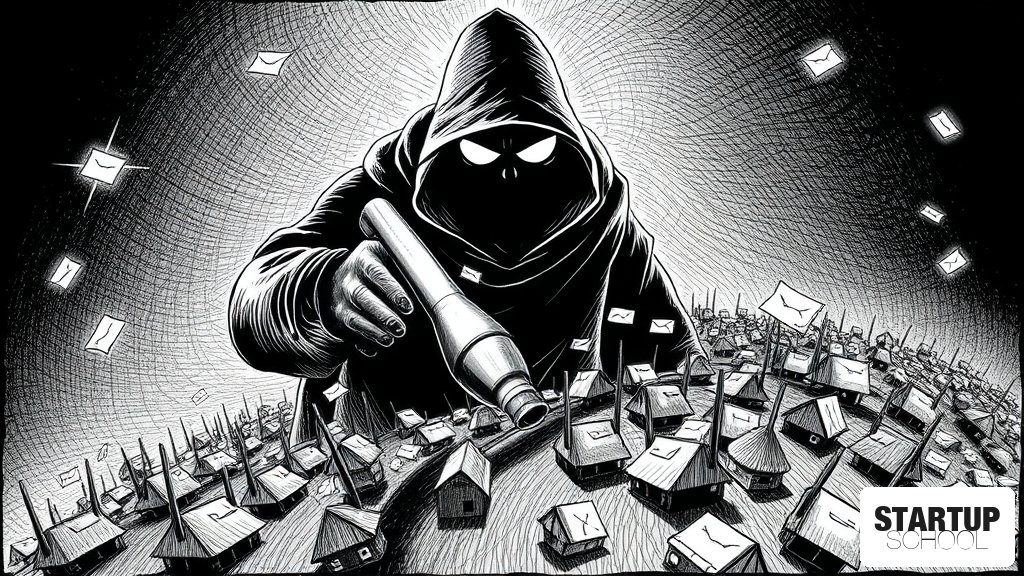

러시아 군 정보기관 APT28이 전 세계 120개국에서 약 1.8만~4만 대의 가정용/소규모 사무용 라우터를 해킹하여 대규모 첩보 활동을 벌였습니다. 이들은 DNS 설정을 조작해 사용자를 악성 프록시 서버로 유도함으로써 Microsoft 365 등의 OAuth 토큰과 인증 정보를 탈취했습니다.

이 글의 핵심 포인트

- 1러시아 APT28 그룹이 전 세계 120개국, 1.8만~4만 대의 라우터 해킹

- 2주요 타겟 기기: 보안 패치가 누락된 MikroTik 및 TP-Link 모델

- 3공격 방식: DNS 설정 조작 및 DHCP를 통한 네트워크 내 악성 설정 전파