288,493 요청 – 이상한 캐시 비율에서 발견한 XML-RPC 무차별 대입 공격 파악 방법

(marcindudek.dev)

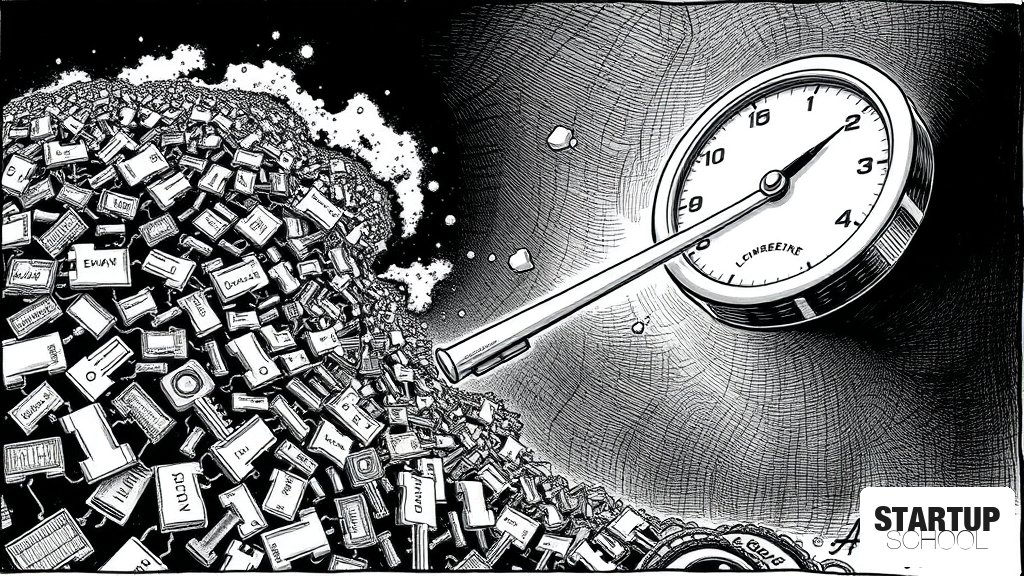

Cloudflare 캐시 적중률(Cache Hit Ratio)이 0.8%로 급락한 것을 통해 WordPress의 XML-RPC 무차별 대입 공격을 포착한 사례입니다. 공격자는 'system.multicall' 기능을 악용해 단 한 번의 HTTP 요청에 수백 개의 계정 정보를 담아 보내는 증폭 공격을 수행했습니다.

- 1Cloudflare 캐시 적중률이 0.8%로 급락하며 공격 징후 포착

- 2싱가포르 IP 하나가 24시간 동안 288,493건의 POST 요청을 발생시킴

- 3system.multicall을 이용해 한 번의 요청에 수백 개의 계정 정보를 포함하는 증폭 공격 방식

- 4Cloudflare WAF 규칙을 통해 에지(Edge) 단에서 /xmlrpc.php 경로 차단 권장

- 5WordPress 내부 설정을 통한 2차 방어(Defense in Depth) 전략 필요

왜 중요한가

배경과 맥락

업계 영향

한국 시장 시사점

이 사례는 스타트업 창업자와 엔지니어들에게 '가시성(Visibility)의 함정'에 대해 강력한 메시지를 전달합니다. 서비스가 죽지 않았다고 해서 안전한 것이 아닙니다. 캐시 적중률의 급락은 서버 자원이 낭비되고 있으며, 잠재적인 데이터 유출이나 비용 폭증(Cloud Bill Shock)이 진행 중임을 알리는 가장 정교한 경보(Canary)입니다.

창업자 관점에서는 이러한 공격이 서비스 가용성뿐만 아니라 인프라 비용에 직접적인 타격을 줄 수 있음을 인지해야 합니다. 기술적으로는 Cloudflare WAF를 통해 에지에서 공격을 차단하는 동시에, WordPress 내부에서도 XML-RPC 기능을 비활성화하는 이중 방어 체계를 구축하는 것이 가장 비용 효율적이고 실행 가능한 인사이트입니다. '보이지 않는 공격'을 찾기 위해 모니터링 지표를 다각화하십시오.

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.