13시간 동안 제한 없는 Firebase 브라우저 키로 Gemini API에 접속하며 54,000유로 폭증

(discuss.ai.google.dev)

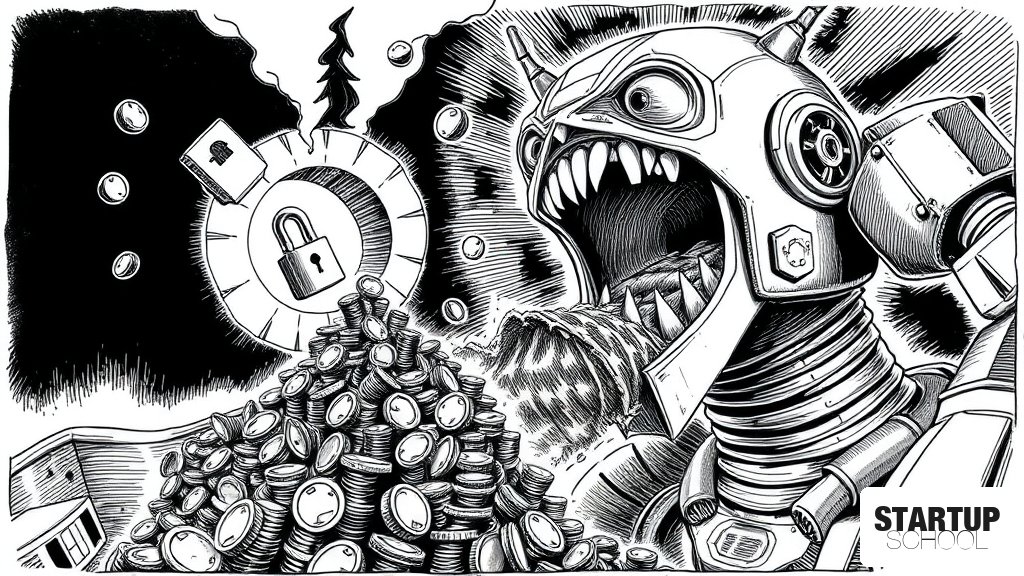

Firebase 브라우저 키의 API 권한 제한 미비로 인해 단 13시간 만에 54,000유로(약 8,000만 원)의 Gemini API 비용이 청구된 사건이 발생했습니다. 구글 클라우드는 해당 사용을 프로젝트 내에서 발생한 '유효한 사용'으로 간주하여 비용 환불 요청을 거부했습니다.

- 113시간 만에 54,000유로(약 8,000만 원) 이상의 Gemini API 비용 폭증 발생

- 2Firebase 브라우저 키의 API 권한 제한(Restriction) 미설정으로 인한 자동화된 트래픽 유입이 원인

- 3구글 클라우드는 프로젝트 내 발생한 '유효한 사용'으로 판단하여 비용 조정 요청을 최종 거부

- 4구글은 해결책으로 프로젝트별 지출 한도(Spend Caps) 및 선불 결제(Prepaid) 도입 추진 중

- 5클라이언트 사이드 코드에 API 키를 노출하는 행위의 치명적인 재무적 위험성 재확인

왜 중요한가

배경과 맥락

업계 영향

한국 시장 시사점

이번 사건은 '개발 편의성'과 '보안/비용 통제' 사이의 트레이드오프를 극명하게 보여줍니다. 구글의 비용 조정 거부는 클라우드 서비스의 책임 한계를 명확히 보여주며, 이는 곧 API 키 관리의 모든 책임이 개발자에게 있음을 의미합니다. 특히 AI 모델 호출 비용이 급증하는 현 시점에서, API 키 노출은 단순한 데이터 유출을 넘어 '현금 인출기'를 도둑에게 넘겨주는 것과 다름없습니다.

스타트업 창업자와 개발자는 반드시 'Security by Design' 원칙을 지켜야 합니다. 클라이언트 코드에 API 키를 직접 노출하는 것을 지양하고, 반드시 서버 사이드 프록시를 통해 호출하거나 Google App Check와 같은 인증 메커니즘을 결합해야 합니다. 또한, 비용 알림(Budget Alert) 설정은 기본이며, 반드시 '지출 한도(Spend Cap)'를 설정하여 예상치 못한 트래픽 폭증 시 서비스가 중단되더라도 재무적 파산을 막는 안전장치를 마련해야 합니다.

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.