Bitwarden CLI, Checkmarx 공급망 공격에 연루

(socket.dev)

이 글의 핵심 포인트

- 1Checkmarx KICS 공식 Docker 리포지토리 내 악성 아티팩트 발견

- 2Bitwarden CLI 및 코드 확장 프로그램이 공급망 공격에 연루됨

- 3Docker 및 Socket 연구팀에 의해 악성 이미지 및 의심스러운 확장 프로그램 적발

- 4개발자 도구와 확장 프로그램을 타겟으로 한 광범위한 공급망 침해 발생

- 5신뢰할 수 있는 배포 채널을 통한 악성 코드 유포 확인

이 글에 대한 공공지능 분석

왜 중요한가

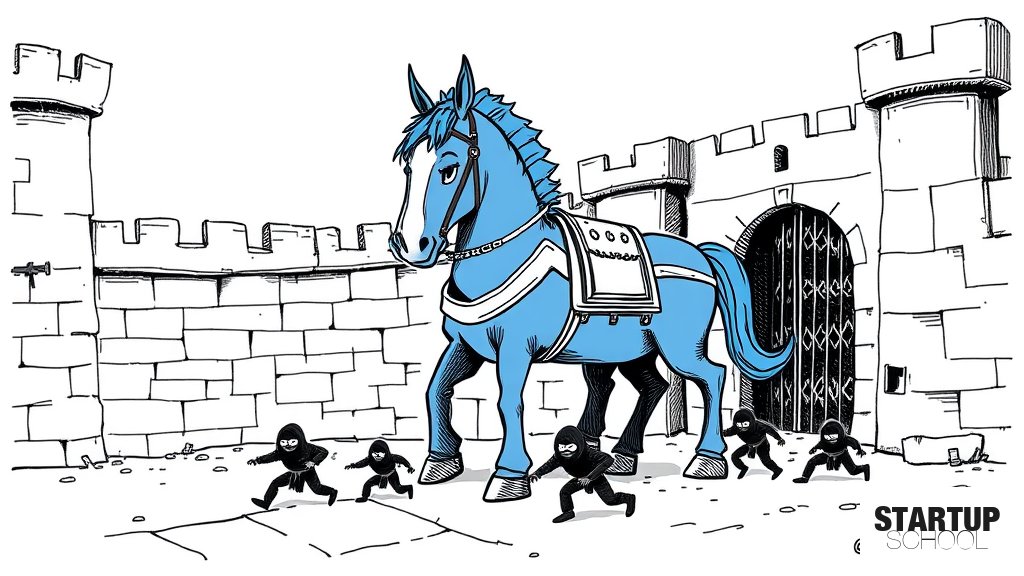

개발 프로세스의 핵심인 CI/CD 파이프라인과 개발 도구(Docker, Extension)가 공격의 통로로 사용되었습니다. 이는 단순한 소프트웨어 버그를 넘어, 개발자가 신뢰하는 '공식' 배포판 자체가 공격 수단이 될 수 있음을 의미합니다.

배경과 맥락

공급망 공격(Supply Chain Attack)은 신뢰받는 소프트웨어 공급업체의 업데이트나 저장소를 오염시켜 하위 사용자들에게 악성 코드를 전파하는 고도화된 공격 기법입니다. 최근 Docker 이미지나 VS Code 확장 프로그램과 같은 개발 생태계의 구성 요소를 타겟팅하는 사례가 급증하고 있습니다.

업계 영향

DevOps 및 보안 엔지니어들은 이제 '공식(Official)' 태그가 붙은 이미지나 확장 프로그램조차 무조건적으로 신뢰할 수 없는 상황에 직면했습니다. 이는 개발 도구 검증을 위한 추가적인 보안 오버헤드와 인프라 관리 비용의 상승을 초래합니다.

한국 시장 시사점

글로벌 오픈소스를 적극 활용하여 빠른 제품 출시(Time-to-Market)를 지향하는 한국 스타트업들에게는 치명적인 위협입니다. 보안 검증 없이 외부 이미지를 CI/CD에 바로 도입하는 관행은 기업의 핵심 자산과 고객 데이터를 탈취당할 수 있는 직통로가 될 수 있습니다.

이 글에 대한 큐레이터 의견

이번 사건은 '신뢰의 경계'가 무너졌음을 보여주는 전형적인 사례입니다. 스타트업 창업자들은 개발 속도를 높이기 위해 사용하는 오픈소스와 클라우드 네이티브 도구들이 역설적으로 기업의 가장 취약한 공격 표면(Attack Surface)이 될 수 있음을 인지해야 합니다. Bitwarden CLI와 같은 보안 도구가 공격에 연루되었다는 점은 공격자가 개발자의 심리적 허점을 정확히 파고들고 있음을 시사합니다.

따라서 창업자와 CTO는 'Zero Trust' 원칙을 개발 환경에도 적용해야 합니다. 단순히 도구를 도입하는 것에 그치지 않고, Docker 이미지 스캐닝(Trivy, Snyk 등)을 파이프라인에 필수적으로 통합하고, 검증된 내부 프라이빗 레지스트리를 사용하는 등 '공급망 보안(Software Supply Chain Security)'을 제품 개발 프로세스의 핵심 KPI로 관리해야 합니다. 보안은 이제 비용이 아니라, 서비스의 지속 가능성을 결정짓는 핵심 경쟁력입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.