캐나니컬, DDoS 공격을 받다: Railway 로그와 가동 시간으로 본 나의 실제 노출 정도

(dev.to)

최근 발생한 Canonical(Ubuntu)에 대한 DDoS 공격은 현대 개발 환경이 우리가 인지하지 못한 채 공용 인프라에 얼마나 깊게 의존하고 있는지 드러냈습니다. 작성자는 자신의 Railway 빌드 로그를 분석하여, 직접적인 공격을 받지 않았음에도 불구하고 Docker 빌드 과정에서 Ubuntu 미러 서버의 장애로 인해 발생한 '보이지 않는 실패'와 의존성 위험을 확인했습니다.

이 글의 핵심 포인트

- 1Canonical DDoS 공격은 데이터 탈취가 아닌 APT 저장소 가용성을 노린 볼륨 공격이었음

- 2작성자의 Railway 빌드 로그 분석 결과, 30일간 11건의 'Unable to fetch' 오류가 감지됨(알림 없이 발생)

- 3Docker 빌드 과정 중 `apt-get update` 단계가 외부 Ubuntu 미러에 대한 숨겨진 의존성을 형성함

- 4전체 스택 중 5개의 이미지가 Ubuntu 미러 서버에 직접/간접적으로 의존하고 있음을 확인

- 5공용 인프라의 장애가 서비스 운영이 아닌 '배포 및 업데이트 프로세스'를 마비시킬 수 있음

이 글에 대한 공공지능 분석

왜 중요한가

배경과 맥락

업계 영향

한국 시장 시사점

이 글에 대한 큐레이터 의견

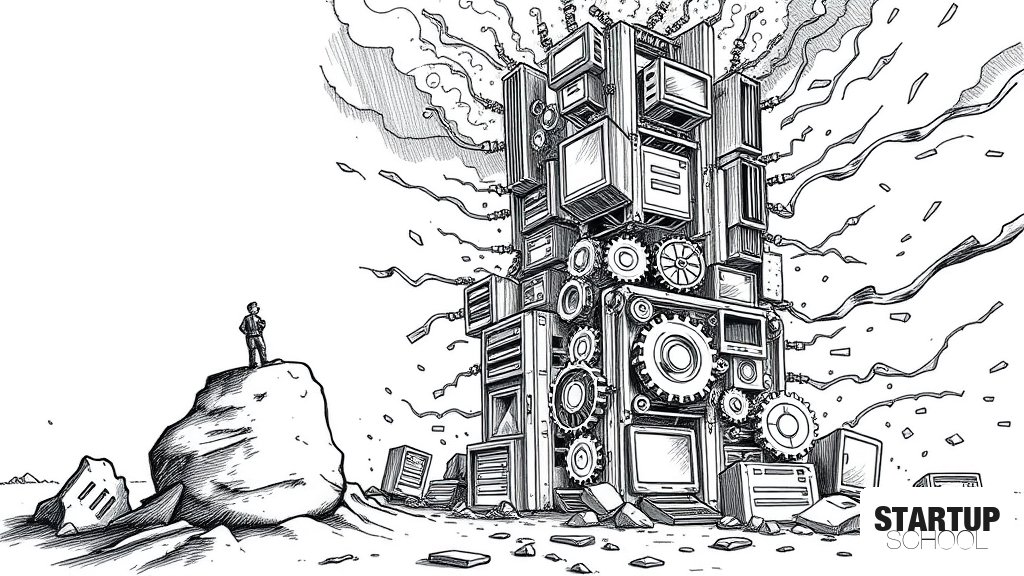

이 기사는 '보이지 않는 인프라(Invisible Infrastructure)'라는 매우 날카로운 통찰을 제공합니다. 많은 스타트업 창업자와 엔지니어들이 Managed Service를 사용하며 인프라 관리를 외주화했다고 믿지만, 실제로는 그 서비스가 의존하는 하위 레이어(Ubuntu, Debian, NPM 등)의 불안정성까지 외주화한 것은 아닙니다. 이는 기술적 부채가 아니라 '운영적 불확실성'의 문제입니다.

창업자 관점에서 이는 '배포 불능'이라는 치명적인 비즈니스 리스크로 다가옵니다. 서비스 장애는 복구하면 되지만, 배포 파이프라인이 막히면 장애 대응 자체가 불가능해지기 때문입니다. 따라서 '작동하니까 괜찮다'는 태도에서 벗어나, 빌드 로그의 미세한 타임아웃이나 실패를 추적하여 우리 서비스의 진짜 '공격 표면(Attack Surface)'을 식별하는 능력이 필요합니다.

실행 가능한 인사이트를 제안하자면, 첫째, Docker 빌드 시 외부 미러에 의존하지 않도록 베이스 이미지를 최소화하거나 내부 레지스트리에 캐싱된 이미지를 사용하십시오. 둘째, CI/CD 파이프라인의 각 단계별 소요 시간을 모니터링하여 이상 징후를 감지하는 체계를 구축하십시오. 인프라의 추상화 수준이 높아질수록, 그 이면의 의존성을 가시화하는 능력이 곧 엔지니어링 경쟁력이 될 것입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.