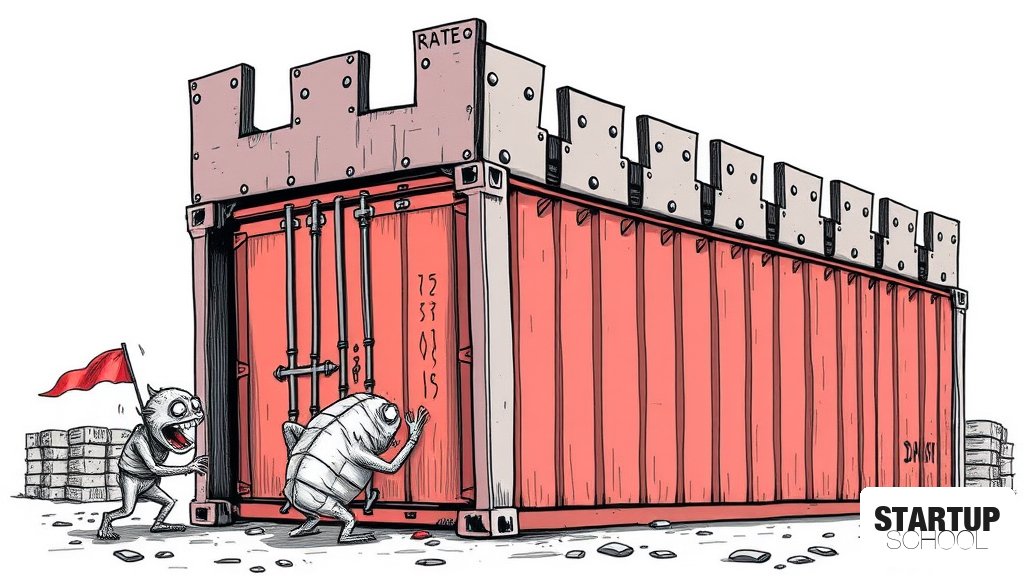

요새를 튼튼히 하라: 필수 컨테이너 보안 모범 사례

(dev.to)

컨테이너 기술의 확산에 따른 새로운 보안 위협을 분석하고, 이미지 생성부터 런타임까지 전 과정에 걸친 보안 모범 사례를 제시합니다. 최소 베이스 이미지 사용, 취약점 스캔, 권한 최소화 등 구체적인 대응 전략을 통해 안전한 컨테이너 환경을 구축하는 방법을 다룹니다.

이 글의 핵심 포인트

- 1최소 베이스 이미지(Alpine, Distroless) 사용을 통한 공격 표면(Attack Surface) 최소화

- 2CI/CD 파이프라인 내 자동화된 이미지 취약점 스캔(Trivy, Snyk 등) 통합

- 3이미지 서명 및 검증(Docker Content Trust)을 통한 공급망 보안 강화

- 4컨테이너 내 프로세스를 Root 권한이 아닌 비특권 사용자(Non-root)로 실행

- 5Kubernetes Security Context를 활용한 최소 권한 원칙(Principle of Least Privilege) 적용

이 글에 대한 공공지능 분석

왜 중요한가?

컨테이너는 현대 인프라의 핵심이지만, 공유 커널과 복잡한 오케스트레이션 구조로 인해 기존의 경계 보안 모델로는 방어가 어렵습니다. 단 하나의 설정 오류가 전체 시스템의 침해로 이어질 수 있는 높은 위험성을 내포하고 있습니다.

어떤 배경과 맥락이 있나?

클라우드 네이티브 환경으로의 전환과 Kubernetes 도입이 가속화되면서, 애플리케이션의 생명주기 전반을 아우르는 'Shift-left' 보안의 중요성이 대두되고 있습니다. 특히 컨테이너 이미지의 공급망(Supply Chain)을 통한 공격 벡터가 증가하고 있습니다.

업계에 어떤 영향을 주나?

보안이 확보되지 않은 컨테이너 배포는 공급망 공격의 통로가 될 수 있으며, 이는 기업의 데이터 유출 및 서비스 중단으로 직결됩니다. 따라서 보안은 단순한 운영 이슈를 넘어 비즈니스 연속성을 결정짓는 핵심 요소가 되었습니다.

한국 시장에 어떤 시사점이 있나?

클라우드 전환을 서두르는 한국 스타트업들에게 보안은 글로벌 진출 및 컴플라이언스 준수를 위한 필수 생존 전략입니다. 초기 설계 단계부터 보안을 자동화된 파이프라인에 내재화하는 역량이 기업의 기술적 성숙도를 결정할 것입니다.

이 글에 대한 큐레이터 의견

스타트업 창업자에게 컨테이너 보안은 '비용'이 아닌 '기초 체력'입니다. 초기 단계에서 보안 설정을 간과하면, 서비스 성장기에 대규모 보안 사고를 맞이하여 막대한 복구 비용과 브랜드 가치 하락이라는 치명적인 위협을 겪게 됩니다. 특히 개발 속도를 중시하는 애자일 환경에서는 보안이 개발의 병목이 아닌, CI/CD 파이프라인의 일부로 자동화되어 내재화되어야 합니다.

실행 가능한 인사이트로서, 'Distroless' 이미지 사용이나 'Trivy', 'Snyk' 같은 오픈소스 스캐너 도입은 큰 비용 없이도 보안 수준을 획기적으로 높일 수 있는 저비용 고효율 전략입니다. 개발팀에 보안 책임을 전가하기보다, 보안이 자동화된 인프라를 구축하여 개발자가 자연스럽게 보안 규범을 따르도록 설계하는 'DevSecOps' 관점의 접근이 필요합니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.