GitOps vs GitHub Actions: 프로덕션 환경에서의 보안 우선 전략

(dev.to)

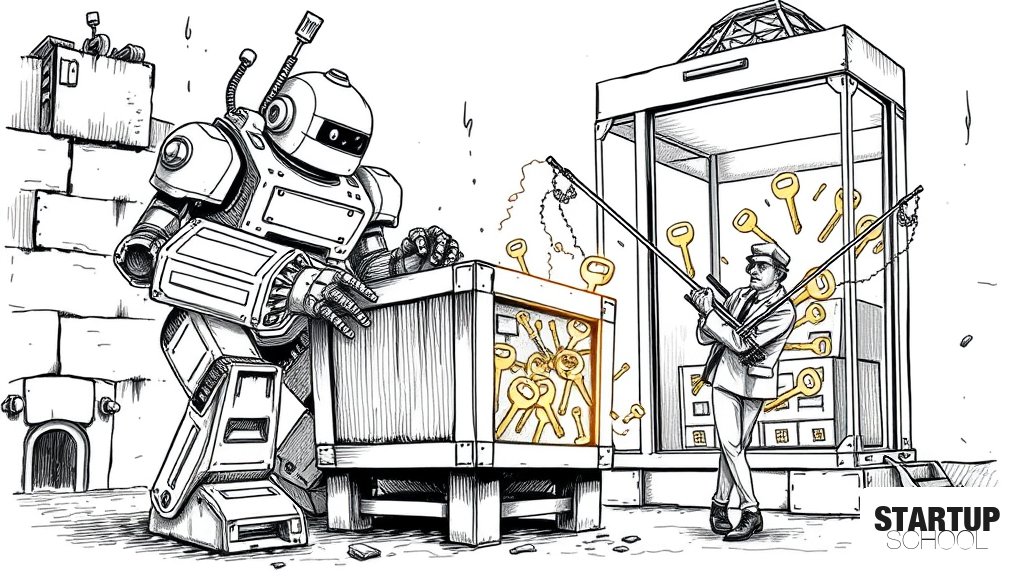

이 기사는 AWS 키 유출 사고를 계기로 GitHub Actions의 'Push' 방식과 GitOps의 'Pull' 방식의 보안 차이점을 분석합니다. 결론적으로 CI(빌드/테스트)는 GitHub Actions를, CD(배포)는 ArgoCD와 같은 GitOps 도구를 사용하는 하이브리드 모델이 보안과 유연성을 모두 잡는 최적의 전략임을 제시합니다.

이 글의 핵심 포인트

- 1GitOps는 클러스터 내부에서 상태를 가져오는 'Pull' 모델로, 외부로의 권한 노출을 최소화함

- 2GitHub Actions는 유연한 CI 작업(테스트, 빌드)에는 탁월하나, 클러스터 접근 권한이 필요하여 보안 취약점이 존재함

- 3