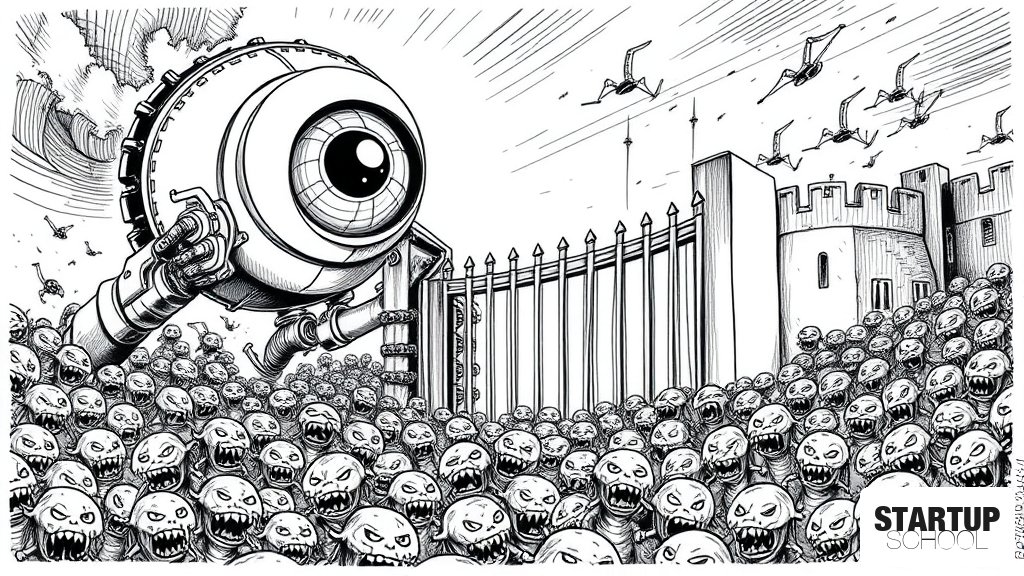

DDoS 공격 방어를 위한 이상 탐지 엔진 구축 방법

(dev.to)

Go 언어를 활용하여 슬라이딩 윈도우와 Z-score 통계 모델을 기반으로 한 효율적인 DDoS 공격 탐지 및 차단 엔진 구축 방법을 다룹니다. IP별 및 글로벌 트래픽 패턴을 학습하여 이상 징후를 자동으로 감지하고, iptables를 통해 공격 IP를 단계적으로 차단하는 구조를 제안합니다.

이 글의 핵심 포인트

- 1Go 언어를 활용한 60초 슬라이딩 윈도우 기반의 실시간 트래픽 모니터링

- 2Z-score(z > 3.0) 및 5배 이상의 트래픽 급증을 감지하는 통계적 탐지 로직

- 3시간대별(Hour of day) 트래픽 패턴을 반영한 맞춤형 베이스라인 학습

- 4iptables를 이용한 IP 차단 및 단계별 차단 시간 확대(10분, 30분, 2시간, 영구 차단)

- 54xx/5xx 에러 발생률에 따라 차단 임계치를 자동으로 강화하는 적응형 보안 기능

이 글에 대한 공공지능 분석

왜 중요한가

고가의 엔터프라이즈 보안 솔루션을 도입하기 어려운 초기 스타트업이나 자체 인프라를 운영하는 개발자들에게 비용 효율적인 보안 자동화 대안을 제시합니다. 단순한 규칙 기반 방어를 넘어 통계적 모델을 활용해 정교한 탐지 로직을 직접 구현할 수 있는 기술적 방법론을 보여줍니다.

배경과 맥락

클라우드 비용 절감을 위해 자체 서버(Self-hosted)나 에지 컴퓨팅을 활용하는 사례가 늘어남에 따라, 외부 서비스 의존도를 낮추면서도 강력한 보안을 유지하려는 DevOps 수요가 증가하고 있습니다. 특히 트래픽 패턴을 학습하여 '정상'과 '비정상'을 구분하는 적응형 보안 기술이 주목받고 있습니다.

업계 영향

이러한 경량화된 보안 엔진은 대규모 인프라가 아닌 중소규모 서비스에서도 충분히 강력한 방어 체계를 구축할 수 있음을 시사합니다. 이는 보안 솔루션 시장에서 '맞춤형 자동화 보안(Custom Automated Security)'이라는 새로운 접근 방식을 확산시킬 수 있습니다.

한국 시장 시사점

인프라 비용 최적화가 생존 직결 과제인 한국의 SaaS 스타트업들에게, 오픈소스와 직접 구현한 로직을 조합하여 보안 비용을 절감하면서도 탄력적인 인프라를 구축할 수 있는 전략적 힌트를 제공합니다.

이 글에 대한 큐레이터 의견

스타트업 창업자에게 이 프로젝트는 'Build vs Buy' 전략에 대한 중요한 시사점을 던집니다. 모든 보안 위협을 위해 고가의 WAF(Web Application Firewall)를 사용하는 대신, 서비스의 핵심 트래픽 패턴을 이해하고 이를 기반으로 한 경량화된 자체 방어 로직을 구축함으로써 인프라 운영 비용(OpEx)을 획기적으로 줄일 수 있는 기회를 보여줍니다.

다만, 기술적 실행 측면에서는 '오탐(False Positive)'의 위험을 관리하는 것이 핵심입니다. Z-score 기반의 탐지는 매우 강력하지만, 마케팅 캠페인 등으로 인한 급격한 트래픽 증가를 공격으로 오인할 수 있습니다. 따라서 본문에서 언급된 '시간대별 베이스라인 분리'와 같은 정교한 학습 모델을 어떻게 고도화할 것인지가 관건입니다. 개발팀은 단순 차단을 넘어, 비즈니스 사이클을 보안 로직에 어떻게 통합할지 고민해야 합니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.