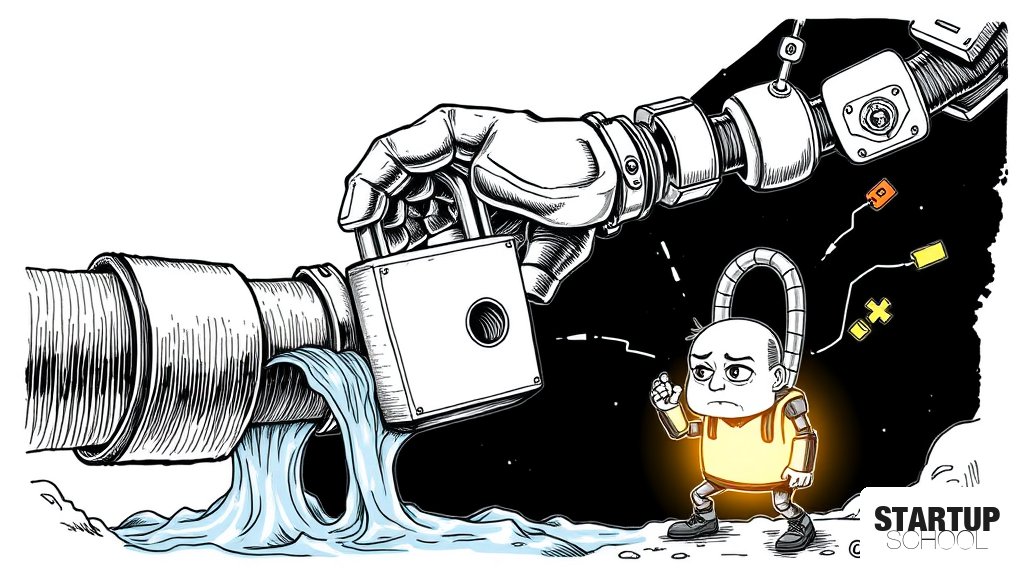

벤더 API가 폐쇄될 때 써드파티 통합을 유지하는 방법

(dev.to)

벤더의 갑작스러운 펌웨어 업데이트로 인해 기존에 공개되어 있던 로컬 API에 인증 절차가 추가되어 시스템이 중단된 사례를 다룹니다. 개발자는 패킷 분석을 통해 원인을 파악하고 임시로 로컬 액세스 키를 찾아 문제를 해결했으며, 장기적으로는 어댑터 패턴을 도입하여 벤더의 변경 사항이 전체 시스템에 미치는 영향을 최소화하는 아키텍처 개선 방안을 제시합니다.

이 글의 핵심 포인트

- 1벤더의 펌웨어 업데이트로 인한 API 인증 방식 변경(401 Unauthorized) 사례 분석

- 2tcpdump 및 Wireshark를 활용한 네트워크 레벨의 트래픽 비교를 통한 정확한 원인 진단

- 3숨겨진 로컬 액세스 키(X-Local-Access)를 찾아낸 즉각적인 임시 조치 방법

- 4비즈니스 로직과 벤더 구현체를 분리하는 어댑터 패턴(Adapter Pattern) 도입의 중요성

- 5벤더의 변화를 막을 수 없으므로 영향 범위(Blast Radius)를 최소화하는 설계 전략

이 글에 대한 공공지능 분석

왜 중요한가

제3자(Vendor)의 플랫폼이나 하드웨어에 의존하는 서비스는 벤더의 의도치 않은 업데이트 한 번에 비즈니스 연속성이 끊길 수 있는 치명적인 리스크를 안고 있습니다. 이 기사는 이러한 '플랫폼 리스크'를 기술적으로 어떻게 진단하고 대응해야 하는지 실무적인 가이드를 제공합니다.

배경과 맥락

IoT, 스마트 홈, 산업용 자동화 솔루션 등 하드웨어와 소프트웨어가 밀접하게 결합된 생태계에서는 벤더가 보안 강화를 명목으로 기존의 개방형 API를 폐쇄하거나 인증 방식을 변경하는 경우가 빈번합니다. 이는 개발자에게 예기치 못한 운영 장애를 야기하는 전형적인 패턴입니다.

업계 영향

이러한 사례는 단순한 버그 수정을 넘어 '방어적 엔지니어링(Defensive Engineering)'의 필요성을 강조합니다. 벤더의 API 변경을 막을 수 없다면, 변경이 발생했을 때 시스템 전체가 무너지지 않도록 영향 범위(Blast Radius)를 격리하는 설계가 소프트웨어 아키텍처의 핵심 역량으로 부상하고 있습니다.

한국 시장 시사점

글로벌 하드웨어 및 클라우드 인프라를 활용하여 서비스를 구축하는 한국의 많은 IoT 및 제조 스타트업들에게 시사하는 바가 큽니다. 벤더 종속성(Vendor Lock-in)을 관리하기 위해 인터페이스를 추상화하고, 벤더의 변화에 유연하게 대응할 수 있는 어댑터 계층을 구축하는 설계 역량이 글로벌 경쟁력의 핵심이 될 것입니다.

이 글에 대한 큐레이터 의견

스타트업 창업자 관점에서 이 기사는 '플랫폼 리스크 관리'에 대한 강력한 경고입니다. 많은 초기 스타트업이 빠른 제품 출시를 위해 검증된 벤더의 API나 하드웨어를 적극 활용하지만, 이는 동시에 벤더의 로드맵에 우리 서비스의 생사여탈권을 맡기는 것과 같습니다. 벤더의 업데이트가 우리 서비스의 '데드라인'이 될 수 있음을 인지해야 합니다.

기술적 해결책으로 제시된 '어댑터 패턴'은 단순한 코딩 기법이 아니라 비즈니스 전략입니다. 벤더의 구현체와 우리 서비스의 핵심 로직을 분리하는 것은, 향후 벤더 교체나 다중 벤더 전략(Multi-vendor strategy)을 실행할 수 있는 유연성을 확보하는 길입니다. 개발 팀에게 단순히 '기능 구현'을 넘어, '변화에 탄력적인 구조(Resilient Architecture)'를 설계하도록 독려하는 것이 창업자의 중요한 역할입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.