AWS 보안 및 규정 준수 구현: IAM, 복구, 거버넌스 실습 가이드

(dev.to)

AWS 보안은 자동화된 서비스가 아니라 사용자가 직접 구축해야 하는 '공동 책임 모델'을 따릅니다. 본 기사는 IAM 권한 최소화, MFA 도입, Access Analyzer 활용 등 클라우드 보안 및 컴플라이언스를 확보하기 위한 실무적인 계층별 방어 전략을 제시합니다.

이 글의 핵심 포인트

- 1AWS의 '공동 책임 모델' 준수: 인프라 보안은 AWS가, 데이터 및 설정 보안은 사용자의 책임

- 2IAM 권한 최소화(Least Privilege) 원칙: 와일드카드(*) 사용을 지양하고 구체적인 Action과 Resource 정의

- 3IAM Role 중심의 운영: 정적 자격 증명(User) 대신 임시 자격 증명을 제공하는 Role 사용으로 유출 리스크 감소

- 4다층 방어 체계(Defense in Depth) 구축: Identity, Monitoring, Infrastructure, Recovery, Governance의 5개 계층 관리

- 5IAM Access Analyzer 활용: 외부 노출된 리소스를 탐지하고 권한 최적화를 위한 지속적인 모니터링 수행

이 글에 대한 공공지능 분석

왜 중요한가?

클라우드 환경에서 보안 설정 오류는 데이터 유출의 가장 큰 원인 중 하나입니다. AWS가 인프라를 보호하더라도, 그 내부의 권한 관리와 설정 책임은 사용자에게 있기 때문에 이를 간과할 경우 기업의 존립이 위협받을 수 있습니다.

어떤 배경과 맥락이 있나?

클라우드 네이티브로의 전환이 가속화됨에 따라, 단순한 서버 운영을 넘어 IAM, 모니터링, 거버넌스를 아우르는 복잡한 보안 아키텍처 설계가 필수적인 기술적 요구사항으로 부상했습니다.

업계에 어떤 영향을 주나?

보안 및 컴플라이언스 준수 실패는 단순한 기술 사고를 넘어 SOC 2, ISO 27001 등 글로벌 표준 미달로 이어져, 기업의 엔터프기즈 시장 진입과 신뢰도 확보에 치명적인 장벽이 됩니다.

한국 시장에 어떤 시사점이 있나?

글로벌 확장을 목표로 하는 한국 스타트업은 초기 아키텍처 설계 단계부터 '최소 권한 원칙(Least Privilege)'을 적용해야 합니다. 이는 추후 보안 감사 대응 비용을 획기적으로 줄이는 핵심 전략이 될 것입니다.

이 글에 대한 큐레이터 의견

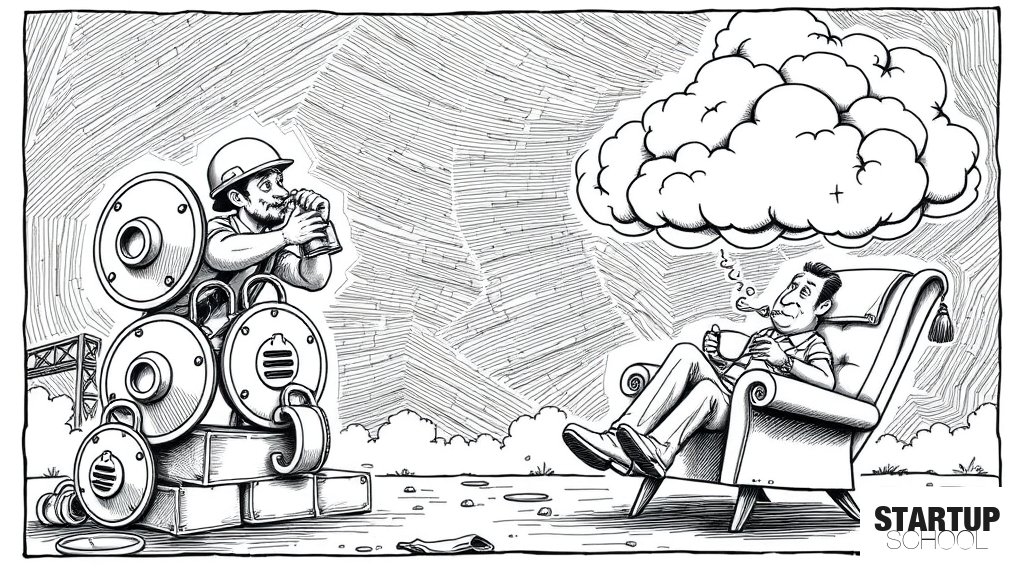

스타트업 창업자에게 클라우드 보안은 '나중에 해결할 숙제'가 아니라 '서비스의 기초 체력'입니다. 많은 초기 팀들이 빠른 기능 출시를 위해 IAM 권한을 과도하게 부여(Wildcard 사용 등)하는 실수를 범하는데, 이는 단 한 번의 계정 탈취로 서비스 전체가 마비되거나 고객 데이터가 유출되는 치명적인 위협으로 돌아옵니다.

따라서 개발 초기부터 '심층 방어(Defense in Depth)' 전략을 아키텍처에 내재화해야 합니다. IAM Role 중심의 설계, MFA 강제화, 그리고 AWS Access Analyzer와 같은 자동화된 도구를 활용하여 보안을 운영 프로세스의 일부로 만드는 것이 중요합니다. 보안은 비용이 아니라, 엔터프라이즈 고객을 유치하기 위한 가장 강력한 마케팅 도구이자 신뢰의 척도임을 명심해야 합니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.