Linux 바이너리 로드 시 모든 시스템 호출 재작성

(amitlimaye1.substack.com)

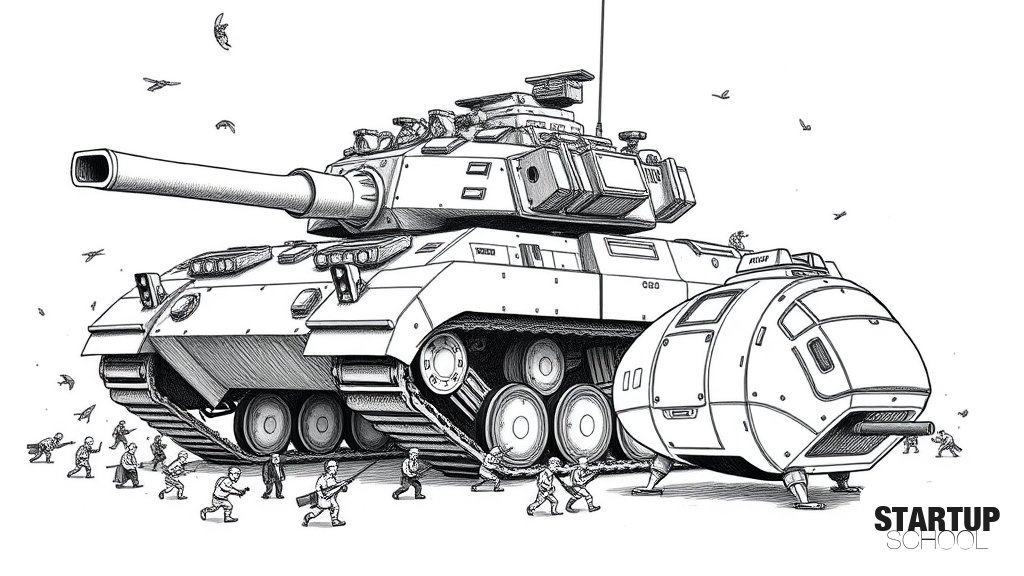

현대 컨테이너 환경은 단일 프로세스를 실행함에도 불구하고 사용하지 않는 400개 이상의 리눅스 시스템 호출(syscall)을 포함한 거대한 커널 인터페이스에 노출되어 보안 취약점을 안고 있습니다. 본 기사는 기존의 커널 경량화 방식(Unikernel 등)의 한계를 지적하며, 프로세스가 실제로 사용하는 syscall만 라이브러리 형태로 구현하여 로드 타임에 재작성하는 혁신적인 접근법을 제안합니다.

- 1리눅스 커널의 약 450개 시스템 호출 중 단일 프로세스(예: Python)가 사용하는 것은 약 40개에 불과함

- 2사용하지 않는 410여 개의 syscall은 보안 공격 표면(Attack Surface)을 넓히는 주요 원인임

- 3기존의 Unikernel이나 커널 커스텀 방식은 복잡한 의존성 문제와 방대한 구현 범위 때문에 한계가 있음

- 4LD_PRELOAD나 컴파일러 수정 방식은 Go나 JIT 컴파일러처럼 libc를 우회하는 프로세스를 막지 못함

- 5필요한 syscall만 라이브러리 형태로 구현하여 프로세스 로드 시점에 적용하는 '라이브러리 커널' 개념 제안

왜 중요한가

배경과 맥락

업계 영향

한국 시장 시사점

이 글은 인프라 기술의 근본적인 비효율성을 꿰뚫고 있습니다. 스타트업 창업자 관점에서 볼 때, 이는 '인프라의 추상화 계층을 어떻게 재정의할 것인가'에 대한 매우 날카로운 질문입니다. 기존의 방식(LD_PRELOAD, 컴파일러 수정 등)이 가진 한계를 명확히 짚어냄으로써, 단순한 최적화가 아닌 '새로운 런타임 표준'을 만들 수 있는 기술적 난제와 기회를 동시에 보여줍니다.

특히 Go나 Rust처럼 시스템 호출을 직접 수행하거나 JIT 컴파일을 사용하는 언어가 늘어나는 상황에서, 기존의 인터셉션 방식은 한계에 봉착했습니다. 만약 누군가 바이너리 로드 시점에 syscall을 안전하게 재작성(Rewriting)하는 메커니즘을 구현해낸다면, 이는 단순한 라이브러리가 아니라 차세대 클라우드 네이티브 보안 엔진이나 초경량 가상화 기술로서 엄청난 가치를 지닐 것입니다. 기술적 난도가 매우 높지만, 성공할 경우 인프라 보안 시장의 게임 체인저가 될 수 있는 영역입니다.

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.