AI 코딩 에이전트를 위한 로컬 우선 보안 가이드레일 CLI, shk

(dev.to)

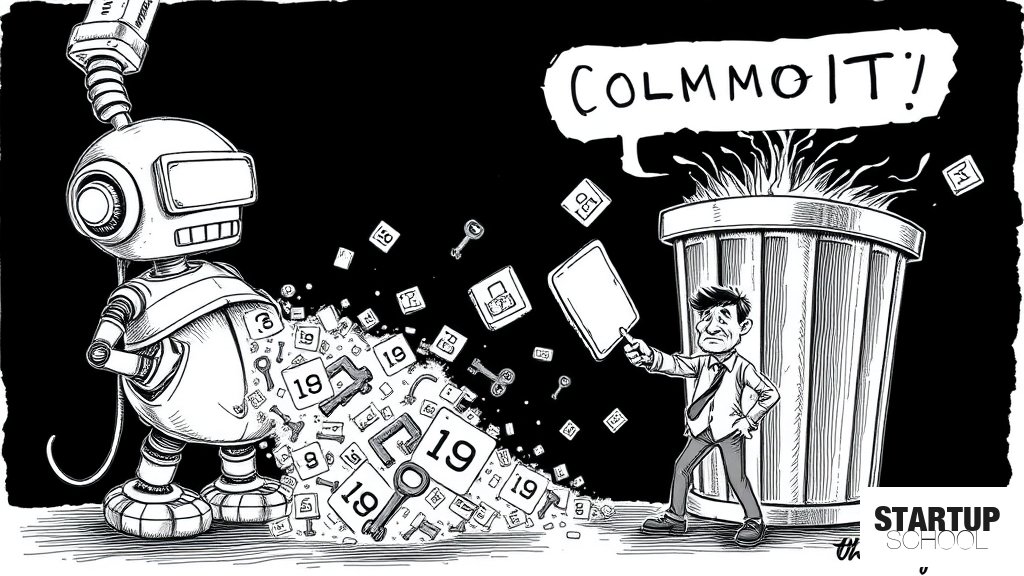

shk는 AI 코딩 에이전트가 로컬 환경에서 작업하는 과정 중 발생할 수 있는 비밀번호 및 개인정보(PII) 유출을 방지하기 위한 로컬 우선 보안 CLI 도구입니다. Git 커밋 이전 단계에서 AI 도구의 프롬프트를 마스킹하거나 위험한 명령 실행을 차단하여, AI 에이전트 시대의 새로운 보안 공백을 메우는 것을 목표로 합니다.

이 글의 핵심 포인트

- 1AI 에이전트의 로컬 작업 중 발생하는 보안 공백(Pre-commit space) 해결

- 2shk mask 기능을 통한 프롬프트 및 로그 내 민감 정보(PII, Secret) 마스킹 지원

- 3Cursor, Claude Code, Codex 등 주요 AI 도구를 위한 관리형 훅(Managed Hooks) 제공

- 4텍스트 스캔을 넘어 파일 읽기/쓰기, 위험한 쉘 명령 실행 등 '행위' 기반의 가드레일 구축

- 5Rust 기반의 단일 바이너리로 로컬, Git, CI 환경 전반에 걸친 일관된 보안 정책 적용 가능

이 글에 대한 공공지능 분석

왜 중요한가

AI 코딩 에이전트(Cursor, Claude Code 등)는 단순한 코드 작성을 넘어 로컬 파일을 읽고, 로그를 요약하며, 쉘 명령을 실행하는 등 자율적인 동작을 수행합니다. 이 과정에서 개발자가 인지하지 못한 채 민감한 정보가 AI 모델의 컨텍스트로 유입될 수 있으며, 이는 기존의 Git 기반 보안 스캐닝으로는 막을 수 없는 새로운 보안 위협입니다.

배경과 맥락

전통적인 보안 워크플로우는 'Git에 코드가 올라가는 시점'을 기준으로 설계되었습니다. 하지만 AI 에이전트의 등장으로 보안 경계가 '로컬 개발 환경'과 'AI 프롬프트 입력 단계'로 앞당겨졌습니다. 개발자가 AI에게 로그를 복사해 붙여넣거나 에이전트가 .env 파일을 읽는 행위는 커밋이 발생하기 훨씬 전의 일이기 때문입니다.

업계 영향

'AI 에이전트 거버넌스'라는 새로운 보안 카테고리의 부상을 예고합니다. 앞으로의 DevSecOps는 코드 저장소뿐만 아니라, 개발자의 IDE와 AI 에이전트의 실행 권한을 관리하는 '에이전트 가드레일' 영역으로 확장될 것이며, shk와 같은 도구가 그 선두에 설 수 있습니다.

한국 시장 시사점

개인정보 보호법 및 금융 보안 규제가 엄격한 한국 기업들에게 AI 에이전트 도입은 큰 보안 리스크입니다. 따라서 국내 기업들은 AI 도구 도입 시 단순한 기능 검토를 넘어, 로컬 환경에서의 데이터 유출을 원천 차단할 수 있는 '로컬 우선 보안(Local-first Security)' 솔루션을 개발 프로세스에 반드시 통합해야 합니다.

이 글에 대한 큐레이터 의견

AI 에이전트의 자율성이 높아질수록 보안의 초점은 '결과물(Code)'에서 '행위(Action)'로 이동해야 합니다. shk의 핵심 가치는 단순히 텍스트를 스캔하는 것이 아니라, AI 도구가 수행하려는 '의도(Intent)'를 감시하고 제어하는 'Managed Hooks'에 있습니다. 이는 보안이 개발 생산성을 저해하는 '방해물'이 아니라, 안전한 자율성을 보장하는 '안전벨트' 역할을 해야 함을 시사합니다.

스타트업 창업자들은 이 지점에서 새로운 기회를 포착해야 합니다. 현재의 보안 시장은 AI 에이전트가 생성하는 '데이터 흐름'을 추적하는 데 매우 취약합니다. Cursor나 Claude Code와 같은 기존 도구의 설정 파일에 침투하여 보안 정책을 강제하는 '에이전트 중심 보안 솔루션'은 차세대 DevSecOps의 핵심 먹거리가 될 것입니다. 다만, 개발자의 워크플로우를 방해하지 않는 '심리스(Seamless)한 통합'이 성공의 관건이 될 것입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.