SSH 강화 – 2026년 완벽 가이드

(dev.to)

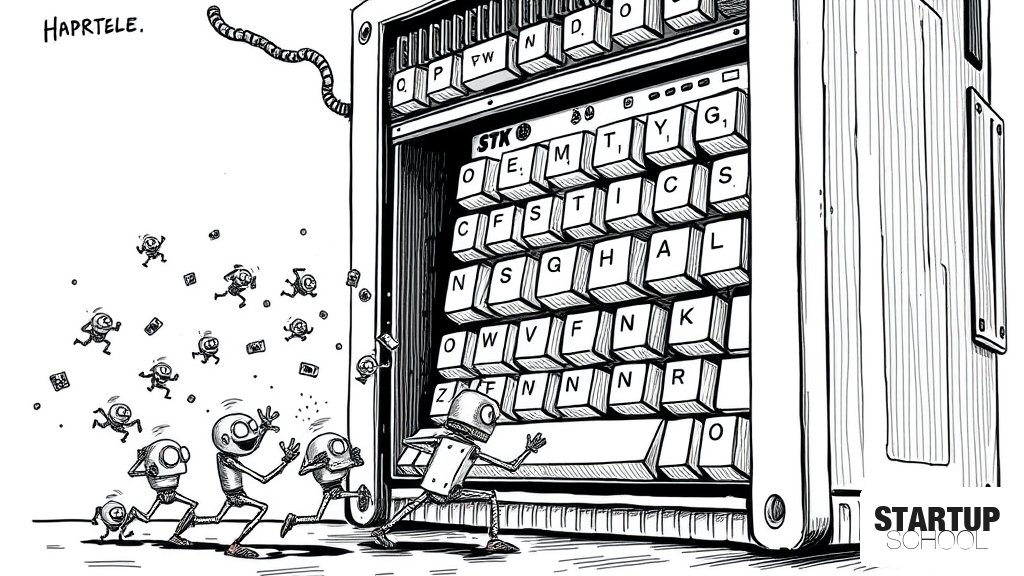

이 가이드는 2026년 환경에 맞춘 SSH 보안 강화 전략을 다루며, 키 기반 인증 도입과 sshd_config 설정을 통한 서버 침입 방지 방법을 상세히 설명합니다. 특히 자동화된 봇 공격으로부터 서버를 보호하기 위한 실무적인 설정값들을 제시합니다.

이 글의 핵심 포인트

- 1Ed25519 키 기반 인증 도입 및 비밀번호 인증(PasswordAuthentication) 완전 비활성화

- 2Root 로그인 금지(PermitRootLogin no)를 통한 권한 탈취 2차 방어선 구축

- 3기본 포트(22번)를 다른 번호로 변경하여 자동화된 봇 트래픽 99% 차단

- 4MaxAuthTries 및 LoginGraceTime 조정을 통한 인증 시도 제한 및 리소스 보호

- 5X11 및 TCP 포워딩 비활성화를 통한 불필요한 공격 표면(Attack Surface) 최소화

이 글에 대한 공공지능 분석

왜 중요한가

공인 IP를 가진 모든 서버는 실시간으로 무차별 대입 공격(Brute-force)의 대상이 되고 있습니다. SSH 보안 설정 오류는 단순한 로그 노이즈를 넘어, 서버 권한 탈취 및 데이터 유출로 이어지는 치명적인 보안 사고의 시발점이 됩니다.

배경과 맥락

전 세계의 봇넷은 24시간 내내 IPv4 주소 공간을 스캔하며 취약한 포트와 기본 설정을 찾아다닙니다. 클라우드 인프라 확산에 따라 공격 대상이 되는 서버의 수가 급증하면서, 기본적인 보안 설정(Hard려는)은 선택이 아닌 필수 인프라 운영 표준이 되었습니다.

업계 영향

SSH 강화는 단순한 보안 조치를 넘어 운영 효율성을 높입니다. 불필요한 로그인 시도 로그를 줄여 모니터링의 정확도를 높이고, 보안 사고 발생 시 기업이 부담해야 할 법적·경제적 리스크를 사전에 차단하는 효과가 있습니다.

한국 시장 시사점

빠른 기능 출시를 중시하는 한국 스타트업 환경에서는 인프라 보안이 후순위로 밀리기 쉽습니다. 하지만 보안 사고는 서비스 신뢰도에 치명적이므로, 개발 초기 단계부터 IaC(Infrastructure as Code)를 통해 보안 설정이 자동화된 환경을 구축하는 문화가 필요합니다.

이 글에 대한 큐레이터 의견

스타트업 창업자에게 보안은 '비용'이 아닌 '생존'의 문제입니다. 많은 초기 팀들이 기능 구현에 매몰되어 서버의 가장 기본적인 관문인 SSH 보안을 간과하곤 합니다. 하지만 단 한 번의 서버 탈취 사고로 공들여 쌓아온 사용자 신뢰와 데이터가 무너지는 것은 순식식간입니다. 이 가이드에서 제시하는 Ed25519 키 기반 인증과 포트 변경 같은 조치는 적은 비용으로도 매우 높은 방어 효과를 거둘 수 있는 '가성비 높은' 보안 전략입니다.

기술 리더(CTO)나 핵심 개발자는 이러한 보안 강화 작업을 수동 작업에 의존하지 말고, Terraform이나 Ansible 같은 도구를 활용해 인프라 프로비셔닝 단계에서부터 자동화(Hardening by Default)해야 합니다. 보안을 '나중에 할 일' 목록에서 제거하고, 인프라 구축의 '기본값'으로 설정하는 것이 기술 부채를 줄이고 지속 가능한 성장을 이루는 핵심입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.