데비안 패키지 취약점, 이제 추측하지 마세요: 호스트 레벨 CVE 관리를 위한 실용적인 `debsecan`

(dev.to)

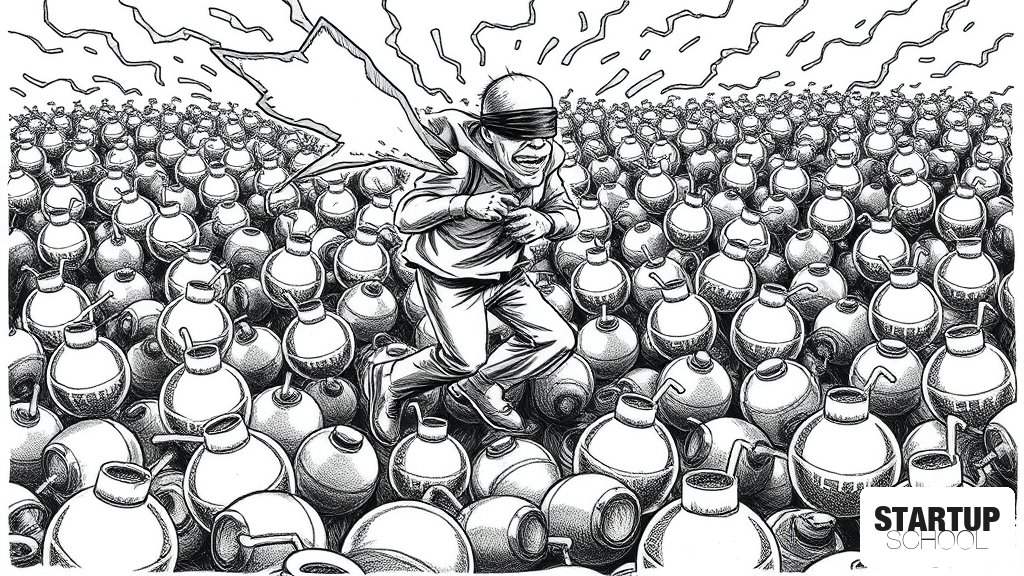

이 기사는 데비안(Debian) 서버 운영 시 설치된 패키지의 실제 CVE(취약점) 노출 여부를 정확히 파악할 수 있게 해주는 도구인 `debsecan`의 활용법을 다룹니다. 단순한 업데이트 알림을 넘어, 이미 패치가 제공된 취약점을 선별하여 보안 패치의 우선순위를 정하는 실무적인 워크플로우를 제시합니다.

이 글의 핵심 포인트

- 1debsecan은 데비안 설치 패키지와 CVE 데이터베이스 사이의 정보 공백을 메워주는 도구임

- 2--only-fixed 옵션을 통해 이미 해결책이 나온 취약점부터 우선순위 지정 가능

- 3단순 업데이트 알림이 아닌, 실제 호스트 시스템의 노출 여부를 확인하는 데 특화됨

- 4apt-cache policy와 결합하여 패치 적용 전 버전 및 저장소 출처를 검증하는 안전한 워크플로우 권장

- 5Trivy와 같은 컨테이너 스캔 도구와는 별개로, 호스트 OS 레벨의 보안 관리에 필수적임

이 글에 대한 공공지능 분석

왜 중요한가

보안 취약점 데이터베이스(CVE)는 방대하며, 단순히 '취약점이 존재한다'는 정보만으로는 내 서버가 실제로 위험한지 판단하기 어렵습니다. `debsecan`은 설치된 패키지와 실제 취약점을 매핑하여 보안 노이즈를 줄이고, 즉시 조치 가능한 항목에 집중하게 해줍니다.

배경과 맥락

패키지 매니저는 업데이트 가능한 목록을 보여주지만, 실제 보안 위협과의 연관성을 설명하지 못합니다. 반면 Trivy 같은 도구는 컨테이너 이미지 스캔에 특화되어 있어, 호스트 레벨(OS 레벨)의 정밀한 보안 관리를 위해서는 `debseclar`와 같은 데비안 특화 도구가 필요합니다.

업계 영향

DevSecOps를 지향하는 엔지니어들에게 보안 패치 작업의 효율성을 극대화할 수 있는 도구를 제공합니다. 특히 `--only-fixed` 옵션을 활용하면, 패치 파일이 이미 존재하는 취약점부터 우선 처리함으로써 운영 중인 서버의 다운타임과 불확실성을 최소화할 수 있습니다.

한국 시장 시사점

클라우드 네이티브 환경을 사용하는 한국의 많은 스타트업은 인프라 보안 관리에 투입할 인력이 부족합니다. 이처럼 가볍고 자동화 가능한 도구를 워크플로우에 통합하는 것은, 적은 비용으로 보안 컴플라이언스를 준수하고 인프라 안정성을 확보하는 데 매우 중요한 전략입니다.

이 글에 대한 큐레이터 의견

스타트업 창업자 입장에서 보안은 '비용'이자 '리스크'입니다. 대규모 보안 솔루션을 도입하기 어려운 초기 단계에서, `debsecan`과 같은 오픈소스 도구를 활용해 호스트 레벨의 보안 가시성을 확보하는 것은 매우 영리한 전략입니다. 단순히 '업데이트를 한다'는 행위를 넘어, '어떤 것이 진짜 위험한가'를 선별하는 능력이 보안 운영의 핵심입니다.

실행 가능한 인사이트를 드리자면, 이 도구를 단순한 수동 점검용이 아닌, 정기적인 인프라 점검 스크립트나 CI/CD 파이프라인의 일부로 통합하십시오. 특히 패치가 이미 준비된 취약점(`--only-fixed`)을 추출하여 개발팀에 알림을 보내는 자동화 체계를 구축한다면, 보안 사고의 위협은 낮추면서도 운영팀의 업무 부하는 최소화할 수 있을 것입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.