모든 것에 setuid 사용은 그만: getcap, setcap, systemd를 활용한 실용적인 Linux 파일 Capabilities

(dev.to)

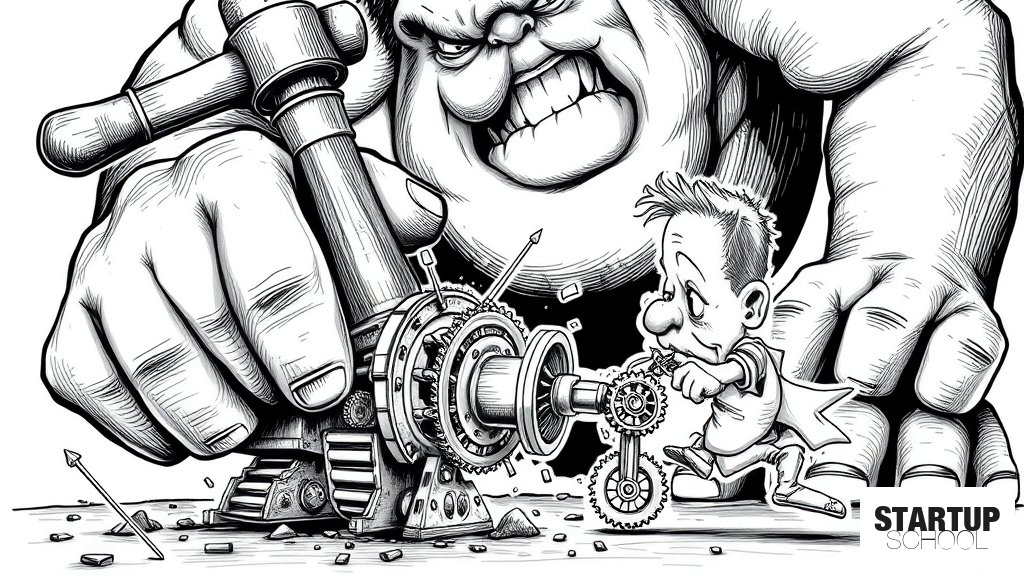

Linux의 전통적인 setuid 방식은 프로세스에 과도한 root 권한을 부여하여 보안 취약점을 유발할 수 있습니다. 대신 Linux Capabilities를 사용하면 필요한 특정 권한(예: 80번 포트 바인딩)만 세분화하여 부여할 수 있으며, 특히 systemd를 활용한 권한 관리가 가장 안전하고 현대적인 방법입니다.

이 글의 핵심 포인트

- 1setuid 대신 필요한 권한만 부여하는 Linux Capabilities 활용 권장

- 2CAP_NET_BIND_SERVICE를 통해 root 권한 없이 80/443 포트 바인딩 가능

- 3Python, Node.js 등 공용 인터프리터에 Capabilities를 부여하는 것은 보안상 매우 위험

- 4systemd의 AmbientCapabilities와 NoNewPrivileges를 활용한 서비스 단위 권한 관리가 최적의 방법

- 5getcap과 setcap 도구를 사용하여 기존 시스템의 과도한 권한 부여 여부를 주기적으로 감사해야 함

이 글에 대한 공공지능 분석

왜 중요한가

보안 사고의 상당수는 과도하게 부여된 권한을 통해 발생합니다. 프로세스에 전체 root 권한을 주는 대신 필요한 최소한의 권한만 부여하는 '최소 권한 원칙(Principle of Least Privilege)'을 실천하는 것은 인프라 보안의 핵심입니다.

배경과 맥락

전통적인 Unix 권한 모델은 root와 일반 사용자로 나뉘는 이분법적 구조를 가집니다. 하지만 현대의 복잡한 클라우드 및 컨테이너 환경에서는 특정 네트워크 작업이나 시스템 관리 작업만을 위해 프로세스에 정교한 권한을 제어할 수 있는 Linux Capabilities 기능이 필수적입니다.

업계 영향

이 기술을 적용하면 서비스의 공격 표면(Attack Surface)을 획기적으로 줄일 수 있습니다. 특히 해커가 특정 서비스를 탈취하더라도 전체 시스템으로 권한을 확대(Privilege Escalation)하는 것을 방지하여, 대규모 보안 사고로 이어지는 경로를 차단할 수 있습니다.

한국 시장 시사점

보안 인력이 부족한 한국의 초기 스타트업은 개발 단계에서부터 'Secure by Design'을 실천해야 합니다. 인프라 구성 시 Python이나 Node.js 같은 인터프리터 자체에 권한을 주는 실수를 피하고, systemd를 통한 선언적 권한 관리를 표준화하는 것이 운영 효율과 보안을 동시에 잡는 전략입니다.

이 글에 대한 큐레이터 의견

스타트업 창업자와 CTO에게 보안은 '비용'이 아니라 '생존'의 문제입니다. 많은 개발 팀이 빠른 배포와 기능 구현을 위해 `sudo`나 `setuid`를 남용하는 경향이 있는데, 이는 서비스의 잠재적인 백도어를 방치하는 것과 같습니다. 특히 Python이나 Node.js 같은 범용 인터프리터에 Capabilities를 부여하는 행위는 해당 인터프리터로 실행되는 모든 스크립트에 위험한 권한을 전파하는 치명적인 실수가 될 수 있습니다.

따라서 기술 리더는 인프라 자동화(IaC) 과정에서 `systemd`의 `AmbientCapabilities`와 `NoNewPrivileges` 설정을 표준으로 채택해야 합니다. 이는 운영 복잡도를 크게 높이지 않으면서도, 서비스 단위로 권한을 격리하여 보안 수준을 비약적으로 높일 수 있는 매우 실행 가능한(actionable) 인사이트입니다. 보안을 '사후 조치'가 아닌 '인프라 코드의 일부'로 포함시키는 문화가 필요합니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.