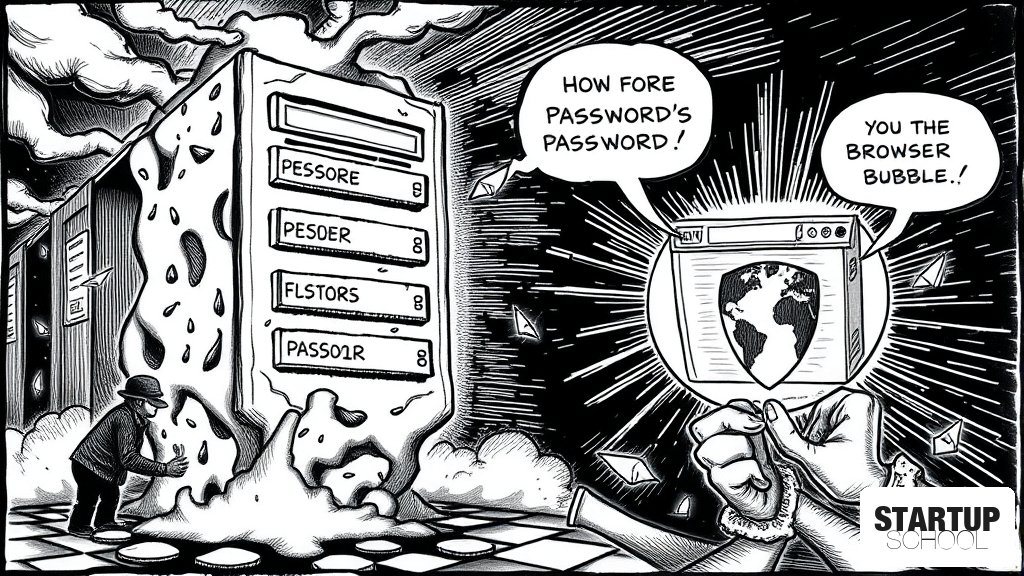

대부분의 비밀번호 생성기의 숨겨진 문제점

(dev.to)

기존 서버 기반 비밀번호 생성기는 비밀번호가 서버를 거치는 과정에서 데이터 유출 및 신뢰 문제가 발생할 수 있습니다. 이를 해결하기 위해 Web Crypto API를 활용하여 사용자 브라우저 내에서만 비밀번호를 생성하는 '클라이언트 사이드(Client-side)' 방식의 보안 강화된 대안을 제시합니다.

이 글의 핵심 포인트

- 1서버 기반 생성기의 잠재적 위험성: 비밀번호가 서버를 거치며 발생하는 데이터 노출 및 신뢰 문제

- 2Web Crypto API 활용: 100% 클라이언트 사이드 생성을 통한 서버 개입 차단

- 3NIST 800-63B 준수: 현대적인 비밀번호 강도 및 엔트로피 권장 사항 충족

- 4Zero-tracking 원칙: 분석 도구, 쿠키, 텔레메트리 없는 개인정보 보호 중심 설계

- 5오픈 소스 기반의 투명성: GitHub를 통한 코드 공개로 보안성 검증 가능

이 글에 대한 공공지능 분석

왜 중요한가

보안의 핵심인 '신뢰' 문제를 기술적으로 어떻게 해결할 수 있는지 보여줍니다. 데이터가 서버에 도달하기 전 단계에서부터 보안을 확보하는 'Privacy by Design'의 실질적인 구현 사례이기 때문입니다.

배경과 맥락

최근 데이터 브리치와 개인정보 감시가 심화됨에 따라, 단순히 데이터를 암호화하는 것을 넘어 데이터의 생성 및 이동 경로 자체를 최소화하려는 움직임이 커지고 있습니다. Web Crypto API와 같은 브라우저 표준 기술의 발전은 서버 없이도 강력한 보안 기능을 클라이언트에서 구현할 수 있는 환경을 제공합니다.

업계 영향

보안 솔루션 및 SaaS 개발 시 'Zero Trust' 모델과 'Client-side processing'이 강력한 경쟁 우위가 될 것임을 시사합니다. 이는 서버의 데이터 처리 부담을 줄이면서도 사용자에게는 높은 수준의 보안 신뢰를 제공하는 아키텍처로 주목받을 것입니다.

한국 시장 시사점

개인정보보호법 준수와 데이터 보안이 기업의 생존과 직결된 한국 시장에서, 사용자 데이터를 서버에 남기지 않는 기술적 설계는 규제 대응 비용을 낮추고 사용자 신뢰를 확보하는 강력한 마케팅 포인트가 될 수 있습니다.

이 글에 대한 큐레이터 의견

스타트업 창업자들에게 이 사례는 '보안은 단순한 기능이 아니라 서비스의 기초(Foundation)'라는 점을 상기시킵니다. 많은 초기 스타트업이 개발 편의성을 위해 서버 사이드 로직을 선택하지만, 금융, 핀테크, Web3 등 보안 민감도가 높은 도메인에서는 데이터가 서버를 거치지 않는 'Zero-knowledge' 아키텍처가 강력한 차별화 요소이자 진입 장벽이 될 수 있습니다.

단순히 "우리는 안전하다"라고 주장하는 마케팅은 더 이상 통하지 않습니다. 이 프로젝트처럼 Web Crypto API와 같은 검증된 표준 기술을 사용하고, 소스 코드를 공개(Open Source)하여 누구나 검증할 수 있게 만드는 '투명성'이 핵심입니다. 따라서 신규 서비스를 설계할 때, 데이터의 생애주기(Lifecycle)를 재검토하여 불필요한 데이터 이동을 제거하는 기술적 결단이 필요합니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.