Vercel 2026년 4월 침해: 인프라는 망가지지 않았어, 변명은 망가졌지

(dev.to)

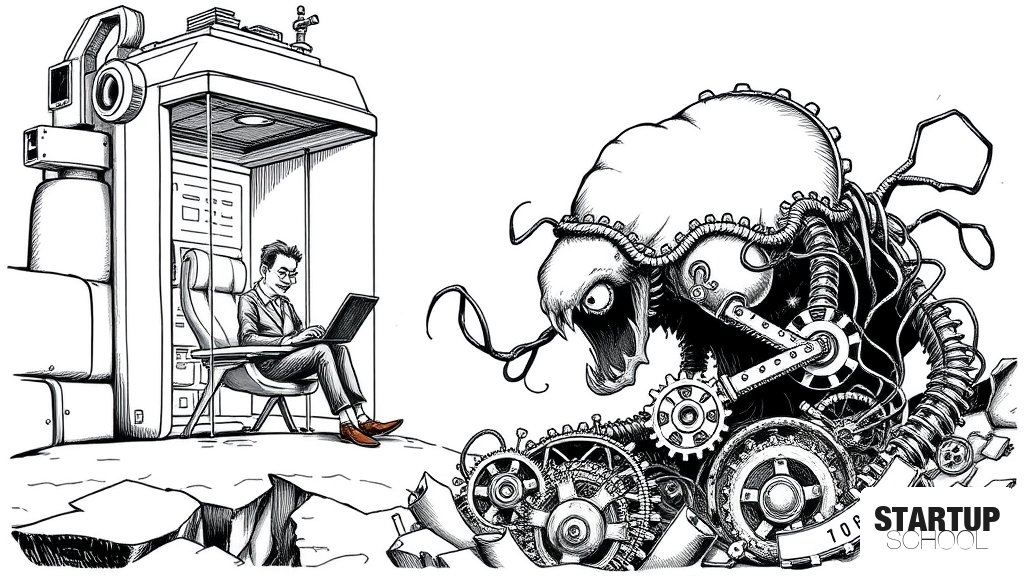

Vercel의 (가상) 2026년 공급망 침해 사례를 통해, 인프라의 추상화가 보안 위험까지 제거하지 않는다는 점을 경고합니다. 개발자가 관리하지 않는 영역(빌드 파이프라인, 의존성 등)에 대한 '인식적 태만'이 어떻게 치명적인 보안 허점으로 이어지는지 분석합니다.

이 글의 핵심 포인트

- 1Vercel의 공급망 공격 사례를 통한 '추상화의 함정' 경고

- 2인프라의 복잡성 은폐가 보안 위험의 불투명성으로 이어짐

- 3공격 벡터의 변화: 애플리케이션 코드에서 빌드 파이프라인 및 의존성으로 이동

- 4위험의 재정의: '수용된 리스크'와 '편의를 위해 무시된 리스크'의 구분 필요

- 5공급망 공격은 신뢰의 연쇄(Transitive Trust)를 공격함

이 글에 대한 공공지능 분석

왜 중요한가

인프라의 복잡성을 숨겨주는 현대적 플랫폼(PaaS)의 가치가 오히려 보안 사각지대를 만드는 '추상화의 함정'을 드러내기 때문입니다. 공격자가 코드 자체가 아닌, 우리가 신뢰하는 빌드 파이프라인과 의존성 체인을 공격하는 공급망 공격의 위험성을 시사합니다.

배경과 맥락

Vercel, Railway, GitHub Actions와 같은 Managed Service의 확산으로 개발자는 복잡한 인프라 설정 없이도 빠르게 배포할 수 있게 되었습니다. 하지만 이러한 편리함은 개발자의 정신적 모델에서 인프라의 위험 요소를 삭제시켜, 보이지 않는 레이어에서의 위협을 감지하지 못하게 만듭니다.

업계 영향

'코드 보안' 중심의 보안 패러다임이 '공급망 및 파급 효과(Supply Chain & Transitive Trust) 보안'으로 확장되어야 함을 의미합니다. 개발 도구와 CI/CD 환경의 보안 검증이 단순한 코드 정적 분석을 넘어, 빌드 프로세스 전반에 대한 가시성 확보로 이동할 것입니다.

한국 시장 시사점

글로벌 SaaS 의존도가 높은 한국 스타트업들은 '편리함'을 '안전함'으로 오인할 위험이 매우 큽니다. 소규모 팀일수록 인프라 관리에 드는 비용을 줄이기 위해 사용하는 도구들의 보안 모델을 명확히 이해하고, '수용된 리스크'와 '무시된 리스크'를 구분하는 보안 문화를 구축해야 합니다.

이 글에 대한 큐레이터 의견

이 글은 현대 개발 생태계의 가장 아픈 곳을 찌르고 있습니다. 스타트업 창업자에게 '속도'는 생존을 위한 필수 요소이며, Vercel과 같은 플랫폼은 그 속도를 가능케 하는 엔진입니다. 하지만 저자가 지적한 '인식적 태만(Epistemic Negligence)'은 엔진의 성능을 믿느라 브레이크의 작동 여부조차 확인하지 않는 것과 같습니다. 추상화된 인프라는 위험을 없애는 것이 아니라, 우리가 인지하지 못하는 깊은 곳으로 위험을 '이전'시킬 뿐입니다.

창업자와 CTO는 '편리함을 위해 무엇을 포기하고 있는가?'라는 질문을 끊임없이 던져야 합니다. 빌드 파이프라인, NPM 패키지, CI 환경 변수 등 우리가 직접 제어하지 않는 영역이 공격의 핵심 경로가 될 수 있음을 인지해야 합니다. 기술적 부채를 관리하듯, '신뢰의 부채(Trust Debt)'를 관리하는 전략이 필요합니다. 즉, 신뢰하는 도구에 대해 최소한의 검증 프로세스(예: SBOM 도입, 의존성 감사 자동화)를 갖추는 것이 지속 가능한 성장을 위한 필수적인 투자입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.