동일 코드를 두 번 감사했는데 점수는 떨어졌고, 감사는 더 좋아졌습니다. 그 이유는 다음과 같습니다.

(dev.to)

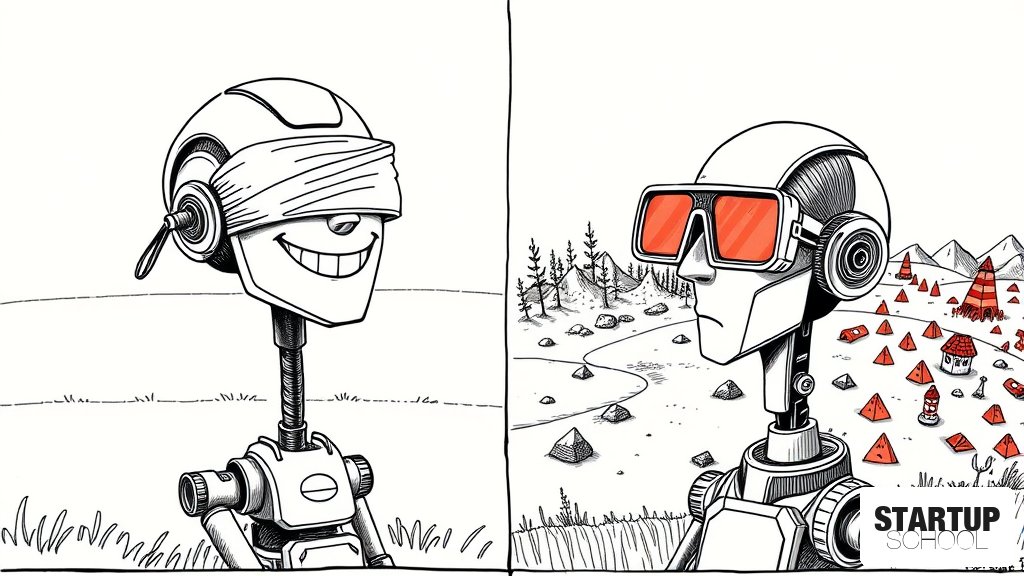

AI 기반 보안 감사(Intent Audit)에서 제품 설명(Product Description)의 정교함이 감사 결과의 정확도를 결정한다는 내용입니다. 정확한 맥락을 제공했을 때 보안 점수는 낮아질 수 있지만, 과도하게 분류된 위험(Overclassification)이 줄어들고 실제 비즈니스 환경에 부합하는 정밀한 보안 통찰을 얻을 수 있습니다.

이 글의 핵심 포인트

- 1제품 설명의 정교화로 보안 점수는 79점에서 71.5점으로 하락했으나, 발견된 취약점의 정확도는 상승함

- 2정확한 맥락 제공을 통해 'Critical' 등급의 과도한 분류(Overclassification)를 'Medium/High'로 재조정함

- 3Intent Audit의 핵심은 코드 분석 전, 제품 설명과 문서를 바탕으로 '의도 모델(Intent Model)'을 구축하는 것임

- 4효과적인 감사를 위해서는 배포 모델, 컴플라이언스 의무(GDPR, OWASP), 데이터 민감도, 제외 범위 등을 명시해야 함

- 5제품 설명 작성은 보안 감사 프로세스에서 가장 레버리지가 높은(Highest-leverage) 작업임

이 글에 대한 공공지능 분석

왜 중요한가

배경과 맥락

업계 영향

한국 시장 시사점

이 글에 대한 큐레이터 의견

스타트업 창업자와 CTO에게 이 사례는 '문서화는 단순한 기록이 아니라 보안 자산'이라는 강력한 메시지를 전달합니다. 많은 팀이 개발 속도를 위해 제품의 설계 의도나 데이터 처리 범위를 모호하게 남겨두곤 합니다. 하지만 AI 기반의 자동화된 감사 환경이 보편화될수록, 모호한 설명은 '가짜 위기(False Positives)'를 만들어 개발 리소스를 낭비하게 만드는 주범이 될 것입니다.

창업자 관점에서 볼 때, 이는 새로운 기회이자 위협입니다. 기회 측면에서는, 제품의 설계 의도와 컴플라이언스 범위를 명확히 정의하는 프로세스를 갖춘 팀이 훨씬 더 빠르고 정확하게 글로벌 보안 표준을 통과할 수 있음을 의미합니다. 반면, 위협 측면에서는, 정교한 문서화 능력이 부족한 팀은 실제로는 안전한 시스템임에도 불구하고 AI 감사 도구에 의해 '심각한 보안 결함'이 있는 것으로 오인받아 투자 유치나 고객 신뢰 확보에 타격을 입을 수 있습니다.

따라서 실행 가능한 인사이트로, 개발 파이프라인에 '의도 정의(Intent Definition)' 단계를 포함시킬 것을 권장합니다. 배포 모델, 데이터 민감도, 적용되는 규제, 그리고 의도적으로 구현하지 않은 기능(Out-of-scope)을 명시하는 습관이 보안 비용을 낮추고 제품의 신뢰도를 높이는 가장 가성비 높은 전략이 될 것입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.