정부 데이터 유출 사고가 우리에게 알려주는 접근 통제에 대한 교훈

(dev.to)

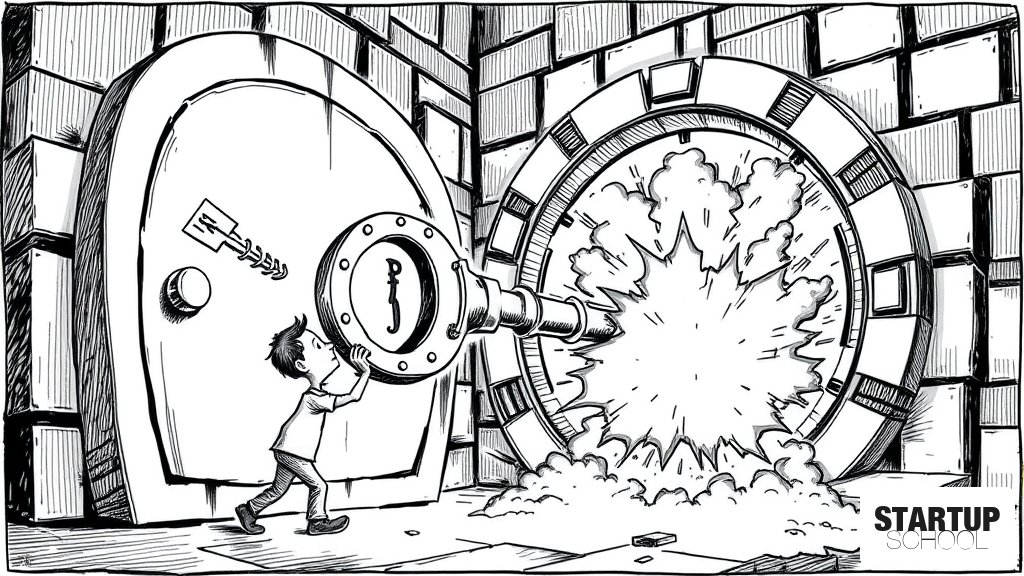

정부 데이터 유출 사고의 근본 원인은 제로데이 취약점이 아닌, 누적된 설정 오류와 과도한 권한 부여에 있습니다. 데이터베이스 계정의 권한을 기능별로 분리하여 '폭발 반경(Blast Radius)'을 최소화하고, 이상 쿼리 발생을 즉각 탐지할 수 있는 모니터링 체계를 구축하는 것이 핵심입니다.

이 글의 핵심 포인트

- 1데이터 유출의 주원인은 제로데이 공격보다 누적된 설정 오류와 과도한 권한 부여임

- 2단일 DB 계정 사용은 침해 사고 시 전체 데이터가 노출되는 'Blast Radius' 문제를 야기함

- 3기능별로 권한이 분리된(Read-only, Write-only 등) 역할 기반의 커넥션 풀 사용 권장

- 4사고 발생 후 인지하는 '탐지 지연(Detection Lag)'을 줄이기 위해 이상 징후 모니터링 필수

- 5Prometheus 등을 활용해 쿼리 결과 행 수(Row count)의 급격한 변화를 감지하는 메트릭 구축 필요

이 글에 대한 공공지능 분석

왜 중요한가

보안 사고의 규모는 침입 경로가 아니라, 침입 후 공격자가 가질 수 있는 '권한의 범위'에 의해 결정됩니다. 이번 사례는 단순한 해킹 기술의 문제가 아니라, 시스템 설계 단계에서의 '최소 권한 원칙' 미준수가 얼마나 치명적인 피해를 초래하는지 보여줍니다.

배경과 맥락

현대적인 웹 서비스 레이어와 오래된 레거시 데이터베이스가 결합되는 과정에서, 인증은 현대화되었으나 데이터 접근 권한은 여전히 광범위한 권한을 가진 단일 계정에 의존하는 구조적 취약점이 존재합니다. 이는 공격자가 웹 포털 하나만 장악해도 전체 데이터베이스를 탈취할 수 있는 환경을 만듭니다.

업계 영향

개발팀은 단순히 기능을 구현하는 것을 넘어, 데이터베이스 연결 풀(Connection Pool)을 기능별(Read-only, Write-only, Admin)로 분리하고 권한을 세분화하는 '데이터 레이어의 최소 권한 설계'를 표준으로 삼아야 합니다. 또한, 사고 발생 후 인지하는 '탐지 지연'을 줄이기 위한 메트릭 기반의 모니터링 도입이 필수적입니다.

한국 시장 시사점

개인정보 보호법 및 보안 규제가 매우 엄격한 한국 시장에서, 단일 계정 탈취로 인한 대규모 유출은 기업의 존폐를 결정짓는 리스크입니다. 클라우드 네이티브 환경을 사용하는 국내 스타트업들은 IAM(Identity and Access Management)과 DB 권한 관리를 서비스 아키텍처의 핵심 요소로 다뤄야 합니다.

이 글에 대한 큐레이터 의견

스타트업 창업자들에게 보안은 흔히 '비용'이나 '성장을 저해하는 요소'로 인식되곤 합니다. 하지만 이번 사례는 보안 설계의 부재가 단순한 기술적 결함을 넘어, 서비스의 신뢰도와 비즈니스 연속성을 한순간에 파괴할 수 있음을 경고합니다. 특히 'Blast Radius(폭발 반경)'를 줄이는 설계는 초기 단계부터 큰 비용 없이 적용 가능한 가장 효율적인 방어 전략입니다.

개발 리소스가 부족한 초기 스타트업일수록 '하나의 마스터 계정'으로 모든 것을 처리하려는 유혹에 빠지기 쉽습니다. 하지만 서비스 규모가 커지기 전에 데이터베이스 연결 권한을 Read/Write로 분리하고, Prometheus 등을 활용해 쿼리 결과 행 수(Row count)의 급격한 변화를 알람으로 설정하는 등의 기초적인 조치를 취하는 것은 미래의 막대한 손실을 막는 가장 저렴한 보험입니다. 보안은 기능 구현 이후의 '패치'가 아니라, 아키텍처의 '기초'가 되어야 합니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.