DNSSEC 오류 발생 시: .de 최상위 도메인 중단 사태에 대한 우리의 대응

(blog.cloudflare.com)

2026년 5월, 독일의 .de 최상위 도메인(TLD)에서 DNSSEC 서명 오류가 발생하여 수많은 하위 도메인이 접속 불가능해지는 대규모 장애가 발생했습니다. Cloudflare는 이 사건을 통해 DNSSEC의 신뢰 체인 구조와 장애 발생 시 리졸버의 동작, 그리고 'Serve Stale' 메커니즘을 통한 완화 과정을 상세히 분석했습니다.

이 글의 핵심 포인트

- 12026년 5월 5일, 독일 .de TLD의 DNSSEC 서명 오류로 인한 대규모 접속 장애 발생

- 2DNSSEC 검증 리졸버(1.1.1.1 등)가 잘못된 서명을 수신하여 해당 도메인에 SERVFAIL 반환

- 3캐시 만료(TTL 만료)에 따라 SERVFAIL 발생률이 점진적으로 상승하는 패턴 확인

- 4'Serve Stale' 메커니즘 덕분에 기존 캐시 데이터가 유지되어 NOERROR 비율은 안정적 유지

- 5사용자 재시도로 인한 쿼리량 급증이 SERVFAIL 수치를 실제보다 과장되게 보이게 함

이 글에 대한 공공지능 분석

왜 중요한가

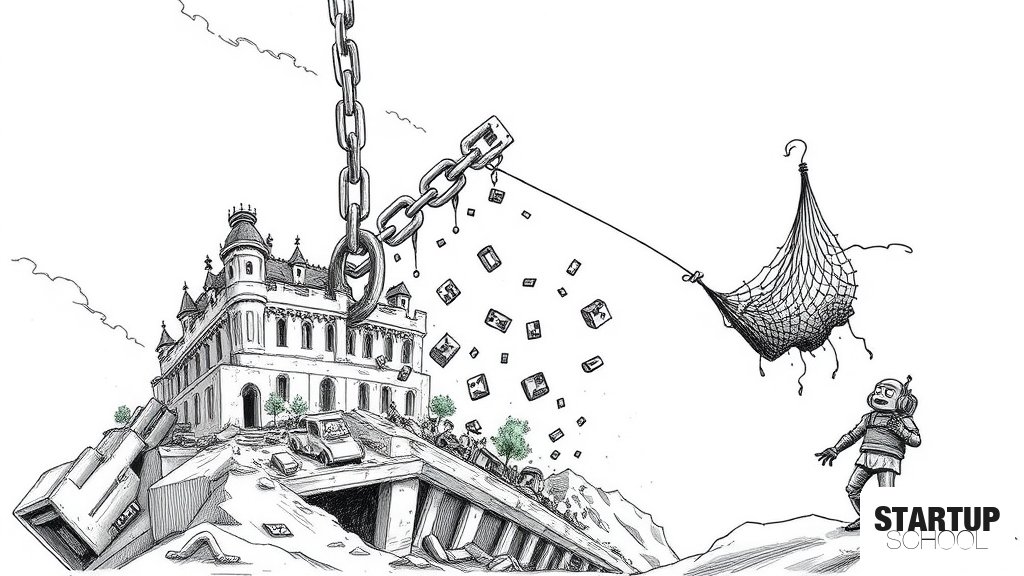

최상위 도메인(TLD) 레벨의 설정 오류는 단일 서비스의 장애를 넘어, 해당 TLD를 사용하는 수백만 개의 도mu인들을 동시에 마비시킬 수 있는 막대한 파급력을 가집니다. 이번 사례는 인터넷의 근간인 DNSSEC 신뢰 체인의 취약점이 어떻게 글로벌 서비스 중단으로 이어지는지를 명확히 보여줍니다.

배경과 맥락

DNSSEC은 DNS 레코드의 무결성을 보장하기 위해 암호화된 디지털 서명을 사용하며, 루트부터 하위 도메인까지 이어지는 '신뢰 체인(Chain of Trust)'을 형성합니다. 만약 상위 기관(DENIC)이 잘못된 서명을 발행하면, 검증을 수행하는 DNS 리졸버는 보안을 위해 해당 도메인의 응답을 거부(SERVFAIL)하게 됩니다.

업계 영향

글로벌 서비스를 운영하는 기업들에게 DNSSEC 설정 오류는 서버 가용성과 무관하게 서비스 불능 상태를 초래할 수 있는 치명적인 리스크입니다. 이는 인프라 관리자들에게 단순한 서버 모니터링을 넘어, DNSSEC 키 로테이션 및 상위 레지스트리의 설정 변경에 대한 정밀한 모니터링과 대응 전략이 필수적임을 시사합니다.

한국 시장 시사점

해외 시장(특히 독일 등 유럽)으로 진출한 한국 스타트업들은 자사 서비스의 DNS 안정성을 재점검해야 합니다. TLD 레벨의 장애는 기업의 통제 밖 영역이므로, 'Serve Stale'과 같은 캐시 메커니즘을 활용하거나 다중 DNS 전략을 통해 인프라 리스크를 분산하는 설계가 필요합니다.

이 글에 대한 큐레이터 의견

스타트업 창업자들은 흔히 '서버가 떠 있으면 서비스는 안전하다'고 믿는 경향이 있습니다. 하지만 이번 사례는 애플리케이션 계층이나 서버 계층의 완벽한 가용성보다, DNSSEC과 같은 하위 인프라의 '신뢰 체인'이 깨졌을 때 발생하는 치명적인 리스크를 경고합니다. 이는 기술적 부채나 인프라 설정 오류가 비즈니스의 연속성을 한순간에 끊어버릴 수 있음을 의미합니다.

글로벌 확장을 준비하는 창업자라면, 단순히 클라우드 리전을 늘리는 것에 그치지 말고 DNS 계층의 복원력(Resilience)을 고민해야 합니다. DNSSEC 키 로테이션과 같은 복잡한 프로세스가 가져올 수 있는 위험을 인지하고, 장애 발생 시 'Serve Stale'과 같은 기술적 완화 장치가 어떻게 작동하는지 이해하여, 최악의 시나리오에서도 서비스 노출을 최소화할 수 있는 인프라 전략을 수립해야 합니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.