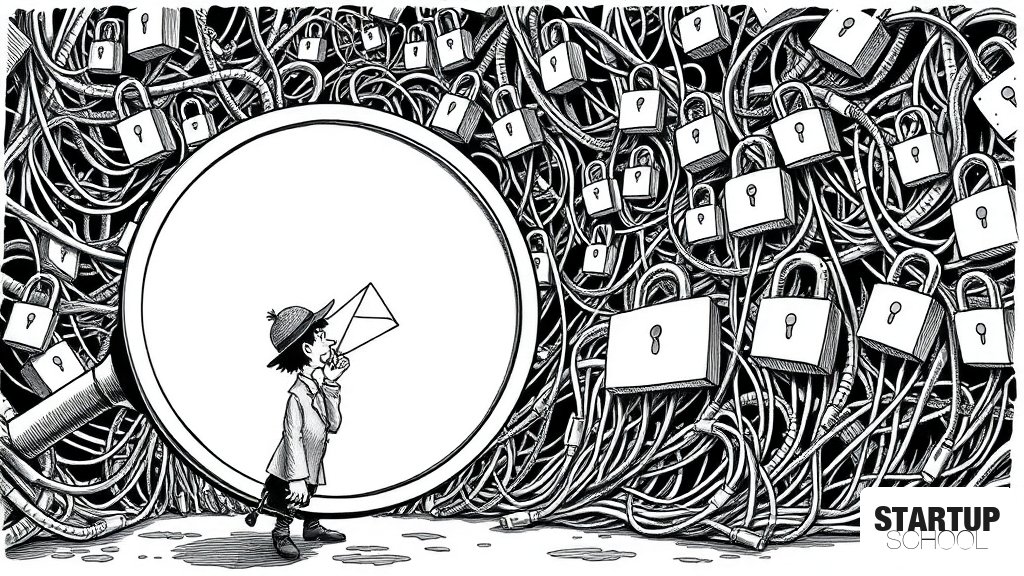

GitHub 사용자 이메일 주소를 찾는 것이 생각보다 어려운 이유

(dev.to)

GitHub의 개인정보 보호 강화로 인해 개발자 이메일 확보가 매우 어려워졌습니다. API와 커밋 메타데이터의 한계를 넘어 GH Archive와 해시 역추적이라는 기술적 우회로를 제시하지만, 여전히 신원 검증이라는 난제가 남아있습니다.

이 글의 핵심 포인트

- 1GitHub API의 email 필드는 개인정보 보호 설정으로 인해 대부분의 사용자에게 null로 반환됨

- 2최신 커밋은 개인정보 보호를 위해 <id>+<login>@users.noreply.github.com 형태의 가상 이메일을 사용함

- 3GH Archive의 과거 데이터를 통해 개인정보 설정 이전의 실제 이메일 데이터를 추출할 가능성이 존재함

- 4SHA-1로 해싱된 이메일 로컬 파트는 이름 패턴 기반의 사전 계산된 테이블(Lookup Table)로 역추적 가능함

- 5Git의 user.name 설정 조작 가능성 때문에 추출된 이메일과 실제 GitHub 계정의 일치 여부 검증이 매우 어려움

이 글에 대한 공공지능 분석

왜 중요한가

보안 취약점(CVE) 대응이나 오픈소스 기여자와의 협업을 위해 개발자 연락처 확보는 필수적입니다. 이 정보의 접근성 저하는 글로벌 오픈소스 생태계 내 커뮤니케이션 효율성과 보안 대응 속도에 직접적인 영향을 미칩니다.

배경과 맥락

GitHub는 수년 전부터 'Private-by-default' 정책을 도입하여 이메일 노출을 차단했습니다. 이로 인해 커밋 메타데이터에는 실제 주소 대신 `noreply` 형태의 가상 주소가 기록되는 것이 표준이 되었습니다.

업계 영향

보안 연구자, 헤드헌터, DevRel(개발자 관계) 담당자들에게는 데이터 수집의 난이도를 높이는 요소입니다. 단순 스크래핑이 불가능해짐에 따라, 더 고도화된 데이터 엔지니어링과 패턴 분석 기술이 요구되는 상황입니다.

한국 시장 시사점

글로벌 오픈소스 프로젝트에 의존도가 높은 한국 스타트업은 핵심 기여자(Maintainer)와의 직접적인 소통 채널 확보를 위해 단순한 이메일 추적을 넘어선 전략적 네트워크 구축과 기술적 데이터 분석 역량을 동시에 갖춰야 합니다.

이 글에 대한 큐레이터 의견

이 기사는 단순한 기술적 팁을 넘어, '데이터 프라이버시'와 '정보의 투명성' 사이의 충돌을 잘 보여줍니다. 스타트업 창업자 관점에서 볼 때, 개발자 타겟의 서비스나 보안 솔루션을 개발한다면 이러한 데이터의 불완전성을 비즈니스 모델의 핵심 난제로 인식해야 합니다.

특히, SHA-1으로 해싱된 이메일 로컬 파트를 이름 패턴 기반의 사전 계산 테이블로 역추적하는 방식은 데이터 엔지니어링의 정수를 보여줍니다. 하지만 기사 말미에 언급된 '신원 검표의 어려움'은 매우 중요한 통찰을 제공합니다. 데이터가 아무리 많아도 그것이 실제 사용자의 것인지 확신할 수 없다면, 데이터의 가치는 반감됩니다. 따라서 향후 개발자 생태계에서는 단순한 데이터 수집 기술보다, 신뢰할 수 있는 신원 인증(Identity Verification)과 연결된 데이터 분석 기술이 더 큰 기회를 가질 것입니다.

관련 뉴스

댓글

아직 댓글이 없습니다. 첫 댓글을 남겨보세요.