Cloudflare 뉴스

Cloudflare의 에지 컴퓨팅, Workers, 보안 서비스, 네트워크 소식을 다룹니다.

총 41건·최신 업데이트

Cloudflare 핵심 글

- 1

앤스로픽, OpenAI, Google, Cloudflare가 사용하는 개발 도구 스타트업 인수

앤스로픽(Anthropic)이 API 기반 SDK 생성 자동화 스타트업인 Stainless를 인수했습니다. 이번 인수를 통해 앤스로픽은 경쟁사들이 공유하던 핵심 개발 인프라를 내재화하며, 향후 외부 소프트웨어와 상호작용하는 AI 에이전트 기술 경쟁에서 독점적 우위를 점할 것으로 보입니다.

Anthropic has acquired the dev tools startup used by OpenAI, Google, and Cloudflare↗techcrunch.com

- 2

브라우저 런: Cloudflare 컨테이너에서 실행, 속도와 확장성 향상

Cloudflare가 'Browser Run' 서비스를 Cloudflare Containers 기반으로 재구축하여 성능과 확장성을 대폭 강화했습니다. 이를 통해 동시 브라우저 실행 한도를 4배로 늘리고 응답 시간을 50% 이상 단축하며, 급증하는 AI 에이전트의 웹 상호작용 수요에 대응할 수 있는 기반을 마련했습니다.

Browser Run: now running on Cloudflare Containers, it’s faster and more scalable↗blog.cloudflare.com

- 3

코드 오렌지: 페일 스몰 완료. 그 결과, 더욱 강력해진 Cloudflare 네트워크

클라우드플ert가 글로벌 네트워크 장애를 방지하기 위한 대규모 엔지니어링 프로젝트인 'Code Orange: Fail Small'을 성공적으로 완료했습니다. 이번 프로젝트를 통해 설정 변경의 점진적 배포를 지원하는 'Snapstone' 도입과 장애 발생 시 서비스 연속성을 보장하는 'Fail Open/Stale' 전략을 구축하여 네트워크 복원력을 극대화했습니다.

Code Orange: Fail Small is complete. The result is a stronger Cloudflare network↗blog.cloudflare.com

- 4

Cloudflare IPsec의 양자 내성 암호화, 일반적으로 사용 가능

클라우드플레어가 자사의 IPsec 서비스에 양자 내성 암호화(PQC) 기술을 정식 출시했습니다. 이번 업데이트는 ML-KEM(FIPS 203) 기반의 하이브리드 방식을 채택하여, 향후 양자 컴퓨터를 이용한 '선수집 후복호화(Harvest-now-decrypt-later)' 공격으로부터 기업의 WAN 네트워크를 보호합니다.

Post-quantum encryption for Cloudflare IPsec is generally available↗blog.cloudflare.com

- 5

에이전트가 이제 Cloudflare 계정을 생성하고, 도메인을 구매하고, 배포할 수 있게 되었습니다.

Cloudflare와 Stripe의 새로운 협업을 통해 AI 에이전트가 사용자 대신 Cloudflare 계정을 생성하고, 도메인을 구매하며, 애플리케이션을 배포하는 전 과정을 자동화할 수 있게 되었습니다. 이는 인간의 개입 없이 '제로(Zero)에서 프로덕션'까지 도달하는 에이전트 중심의 인프라 운영 시대를 예고합니다.

Agents can now create Cloudflare accounts, buy domains, and deploy↗blog.cloudflare.com

Cloudflare 관련 전체 글

- 1

Next.js와 Cloudflare로 인쇄 가능한 라이브러리 구축하기: 실용적인 메모

이 글은 인쇄 가능한 학습 자료 플랫폼인 Funboxie의 구축 경험을 바탕으로, 사용자 의도에 맞춘 페이지 설계, 안정적인 기술 스택 선택, 그리고 검색 데이터를 활용한 점진적 최적화의 중요성을 강조합니다. 콘텐츠의 품질만큼이나 검색 엔진과 사용자 경험을 고려한 운영적 정교함이 서비스 성패를 결정짓는 핵심 요소임을 설명합니다.

Building a Printable Library with Next.js and Cloudflare: Practical Notes↗dev.to

- 2

Claude Compliance API, Cloudflare CASB 지원 발표

Cloudflare가 자사의 CASB(Cloud Access Security Broker)에 Claude Compliance API를 통합하여, 기업 사용자의 Claude 프로젝트, 채팅 메시지, 첨부 파일 등을 에이전트 없이도 모니터링할 수 있게 되었습니다. 이를 통해 기업은 AI 활용 과정에서 발생할 수 있는 민감 데이터 유출 및 설정 오류를 방지하고 강력한 AI 거버넌스 환경을 구축할 수 있습니다.

Announcing Claude Compliance API support with Cloudflare CASB↗blog.cloudflare.com

- 5

Kubernetes와 k3s 튜토리얼: 3노드 클러스터, Ingress, 그리고 Cloudflare를 30분 만에 구축하기

k3s, Traefik, Cloudflare를 활용하여 30분 만에 저비용 3노드 Kubernetes 클러스터를 구축하는 실전 가이드입니다. 고가의 관리형 서비스(Managed Service) 없이 저가형 VPS만으로 운영 가능한 인프라 아키텍처를 제시합니다.

Tutorial: Kubernetes con k3s — Clúster de 3 Nodos, Ingress y Cloudflare en 30 Minutos↗dev.to - 6

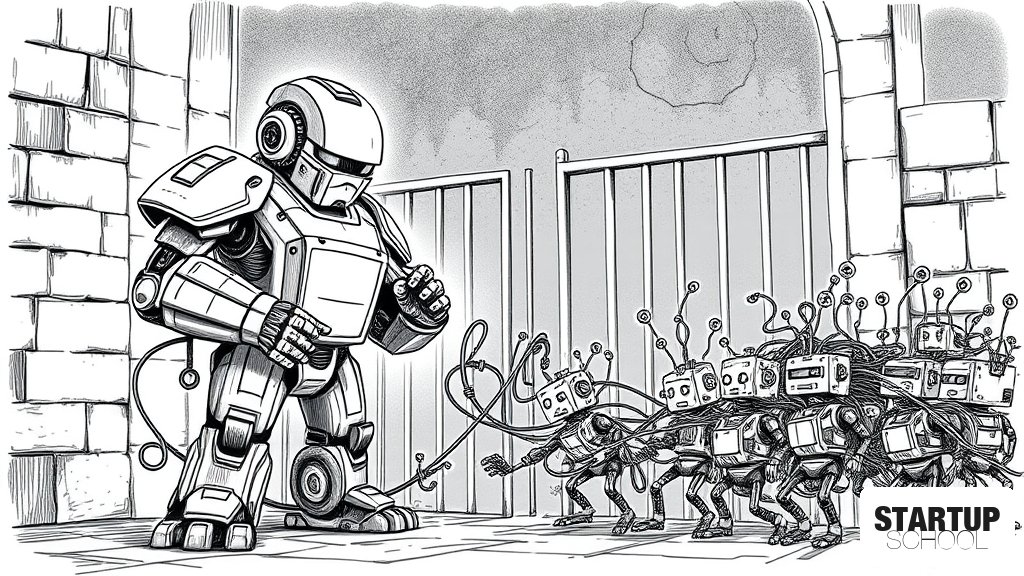

대부분의 AI 에이전트가 실패하는 이유: Cloudflare를 우회할 수 없다면, 당신의 에이전트는 시력이 없습니다.

AI 에이전트의 실질적인 성능은 추론 능력이 아닌, Cloudflare와 같은 웹 보안 장벽을 넘어 데이터를 확보할 수 있는 '접근성'에 달려 있습니다. 본 기사는 단순한 챗봇을 넘어 실질적인 업무를 수행하는 'AI OS'를 구현하기 위해 브라우저 프록시 기술을 통한 데이터 접근성 확보가 필수적임을 강조합니다.

Why Most AI Agents Fail: If You Can’t Bypass Cloudflare, Your Agent is Blind↗dev.to

- 7

Next.js 15 & Cloudflare Workers AI로 AI 이모지 생성기 만들기: 내 경험

이 기사는 Next.js 15와 Cloudflare Workers AI를 활용하여 기존의 정적 이미지 조합 방식을 넘어선, 무한한 조합이 가능한 'AI 이모지 생성기(Forgemoji)'의 구축 과정을 다룹니다. 개발자는 비용 효율적인 운영을 위해 프롬프트 엔니어링과 멀티 모델 폴백(Fallback) 체인을 설계하여 서비스의 안정성과 창의성을 동시에 확보했습니다.

How I Built an AI Emoji Generator with Next.js 15 & Cloudflare Workers AI↗dev.to

- 8

아스트로 6 심층 분석: Vite 환경 API, Rust 컴파일러, 라이브 콘텐츠 컬렉션, 그리고 첫 번째 클래스의 Cloudflare Workers

Astro 6.0/6.1은 단순한 업데이트를 넘어, 개발 환경과 운영 환경(Cloudflare Workers, Bun, Deno 등)의 완벽한 일치를 구현한 패러다임의 전환입니다. Rust 기반 컴파일러를 통한 100배 빠른 빌드 속도와 요청 시점의 데이터를 다루는 Live Content Collections의 안정화가 핵심입니다.

Astro 6 Deep Dive — Vite Environment API, Rust Compiler, Live Content Collections, and First-Class Cloudflare Workers↗dev.to

- 9

Cloudflare, nginx, FastAPI를 활용해 codex-tui의 WebSocket /v1/responses 연결 방식

OpenAI의 Codex CLI(codex-tui)가 업데이트를 통해 스트리밍 방식을 HTTP+SSE에서 WebSocket으로 변경하면서, 기존 AI 게이트웨이에서 대규모 연결 오류가 발생했습니다. 이 글은 Cloudflare Worker, nginx, FastAPI 등 인프라의 각 계층에서 WebSocket 업그레이드 헤더를 보존하여 문제를 해결하는 구체적인 기술적 방법론을 다룹니다.

How I bridged codex-tui's WebSocket /v1/responses through Cloudflare, nginx, and FastAPI↗dev.to

- 13

AI 에이전트 NAT 우회: Cloudflare Mesh vs. Pilot Protocol

AI 에이전트 간의 네트워크 통신 장애(NAT/방화벽)를 해결하기 위한 두 가지 상반된 접근법인 Cloudflare Mesh와 Pilot Protocol을 비교 분석합니다. 중앙 집중형 보안 관리를 강조하는 Cloudflare와 탈중앙화된 P2P 연결을 지향하는 Pilot Protocol의 기술적 차이와 각각의 활용 사례를 다룹니다.

Bypassing NAT for AI Agents: Cloudflare Mesh vs. Pilot Protocol↗dev.to

- 15

웹 사용자들에게 가장 혐오감을 주는 브랜드는 단연 Cloudflare

Cloudflare의 보안 인증(CAPTCHA) 및 인터스티셜 페이지가 사용자 경험을 저해하며 브랜드 이미지를 악화시키고 있다는 Hacker News의 논쟁을 다룹니다. 보안 강화가 오히려 서비스 접근성을 방해하는 '기술적 장벽'으로 작용하며, 개발자들 사이에서는 Cloudflare의 가격 정책 및 운영 방식에 대한 불만도 함께 제기되고 있습니다.

Surely no brand is more hated by web users that Cloudflare↗news.ycombinator.com